- 1. CCNA 考试介绍

- 2. 考试体验

- 3. OSI 网际互连

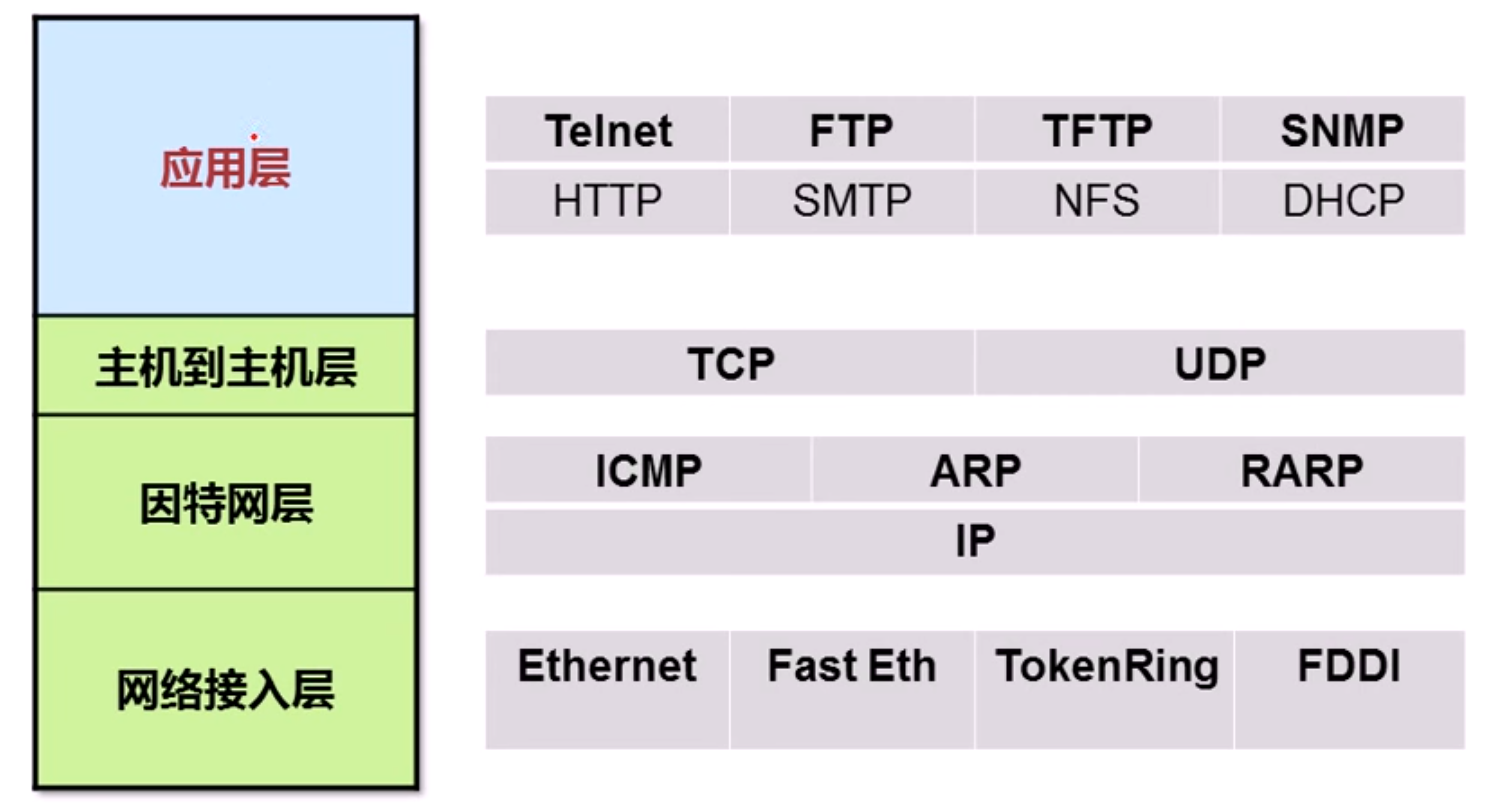

- 4. TCP/IP 概述

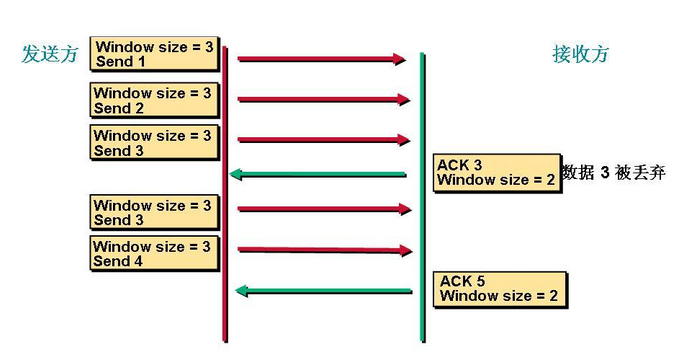

- 5. VLSM

- 6. 管理CISCO设备

- 7. 路由选择原理

- 8. 交换基础

- 9. VLAN

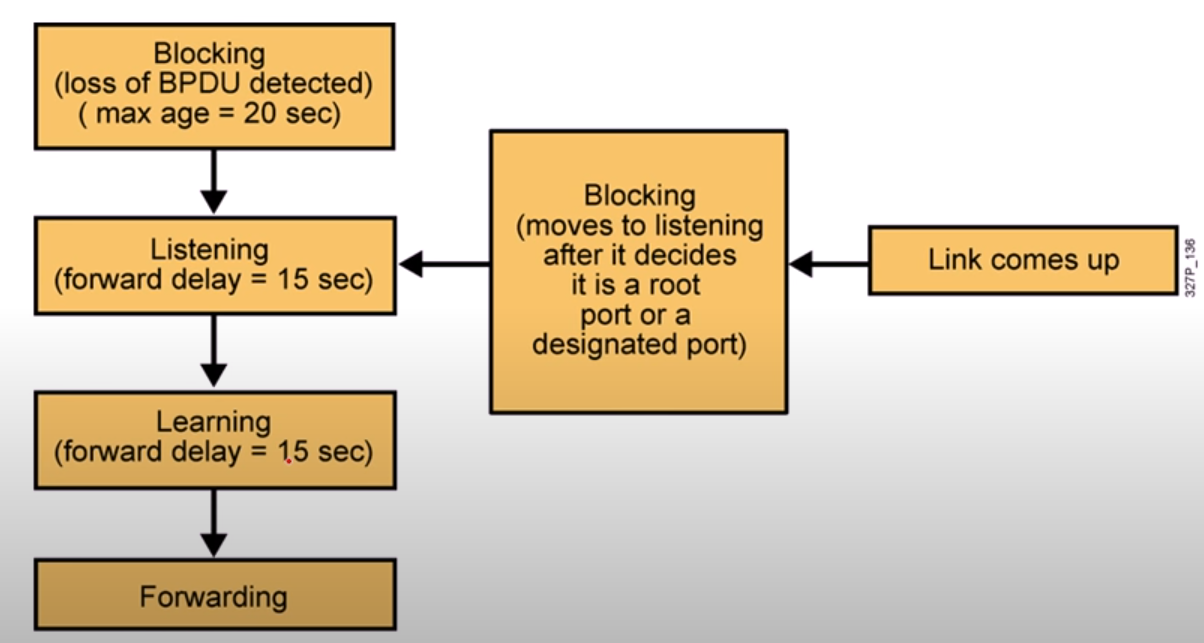

- 10. STP 生成树

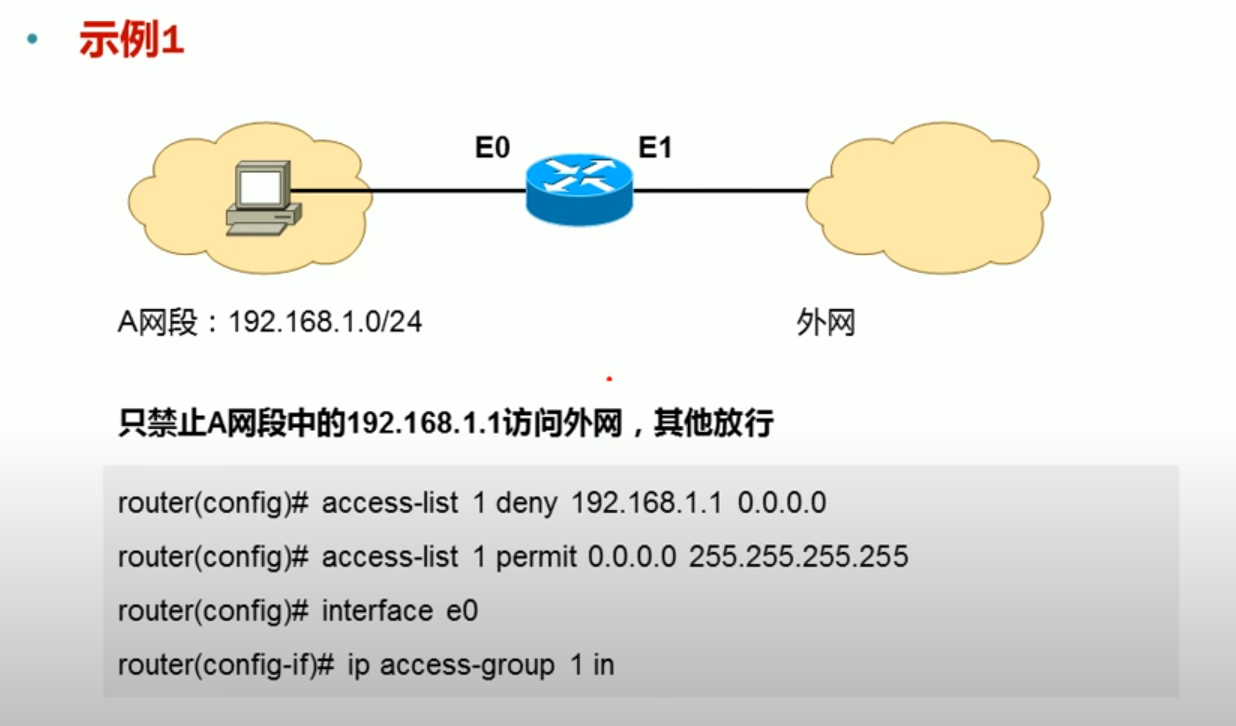

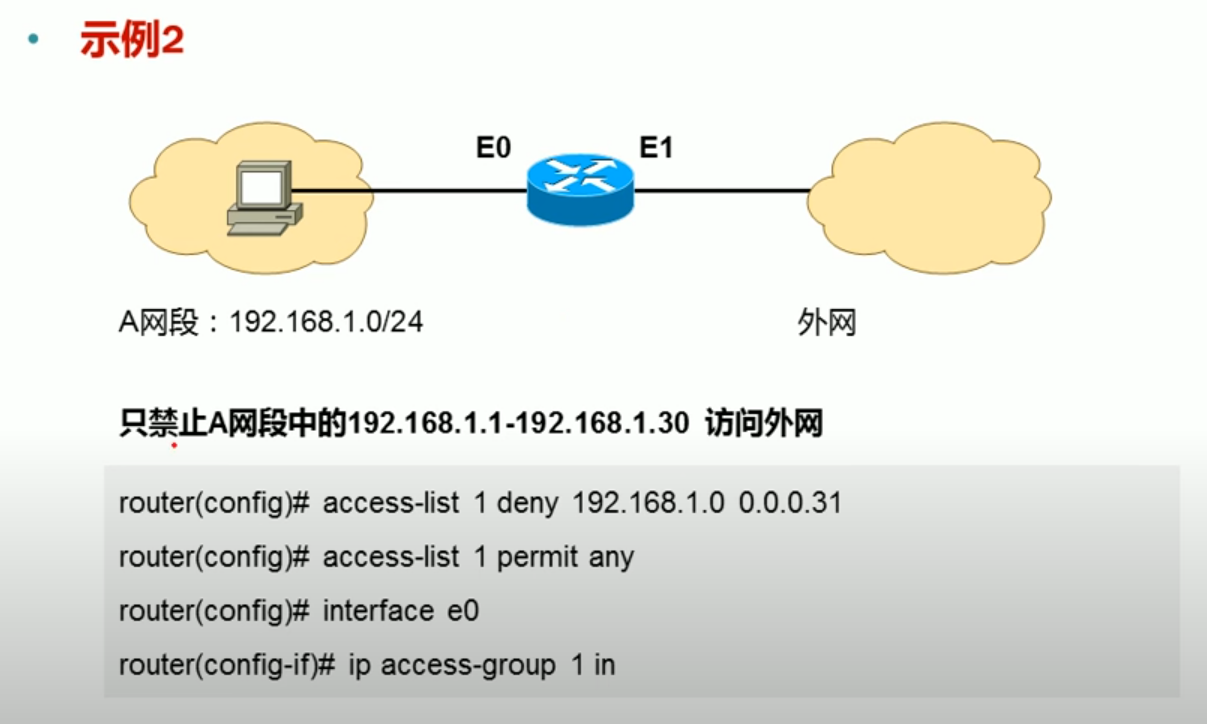

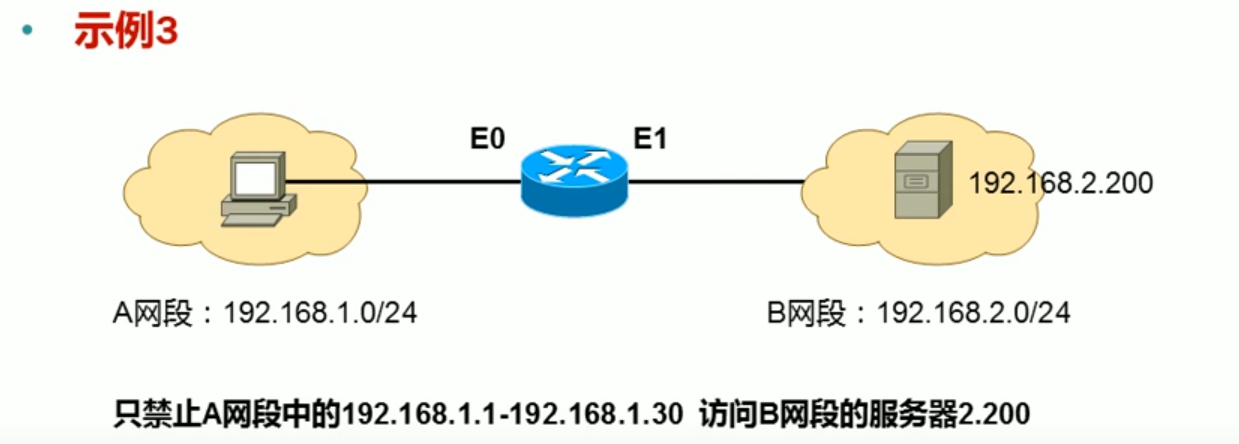

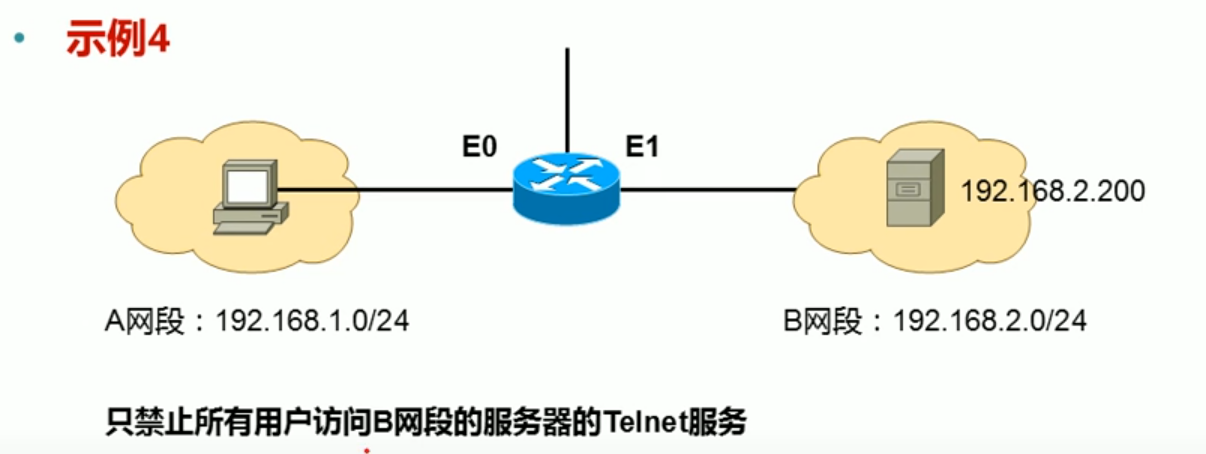

- 11. ACL 访问控制列表

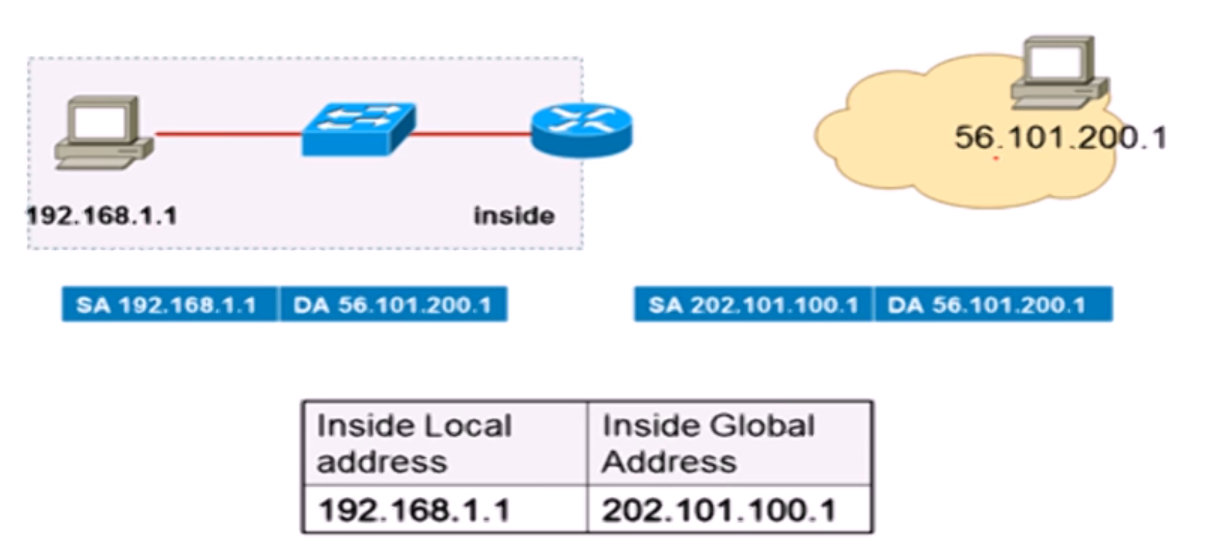

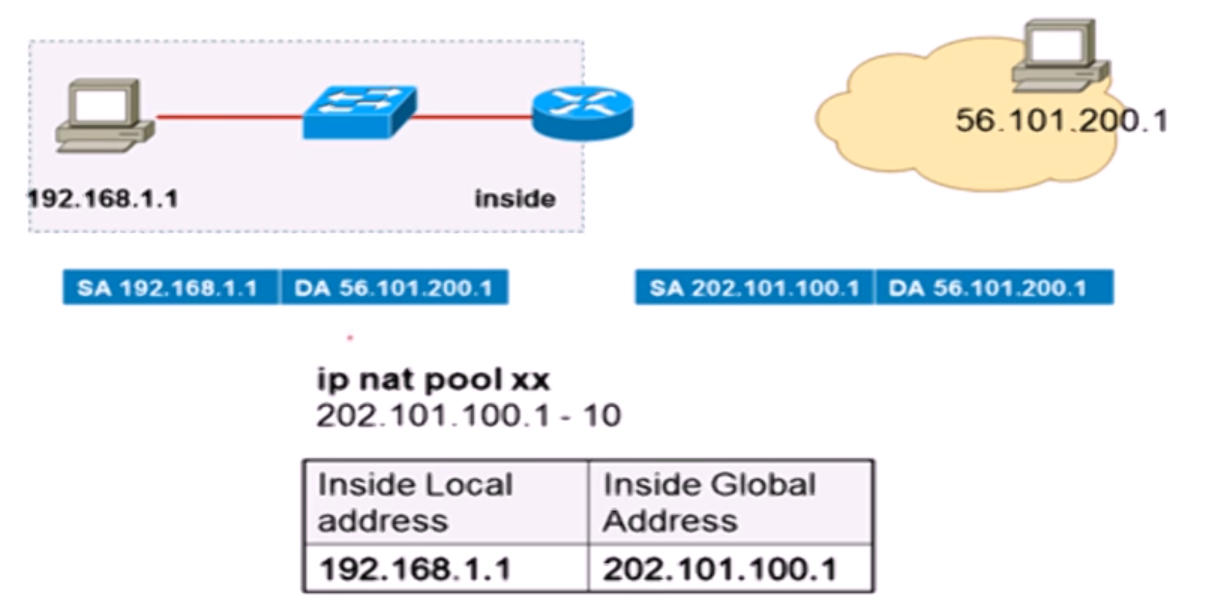

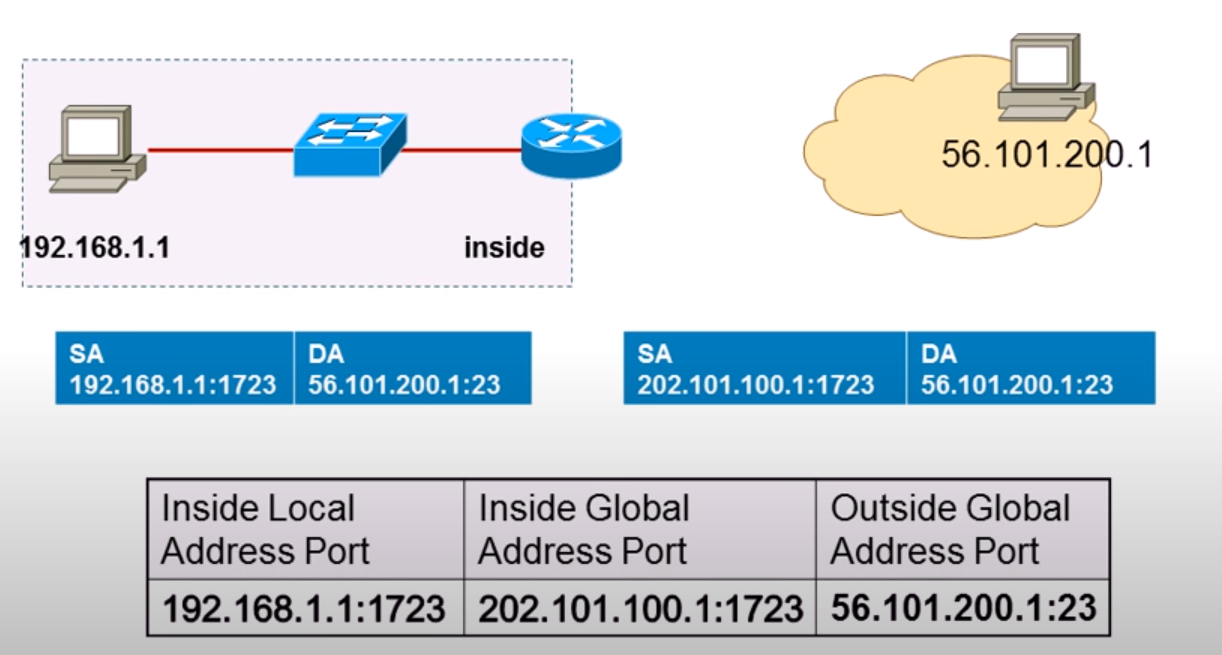

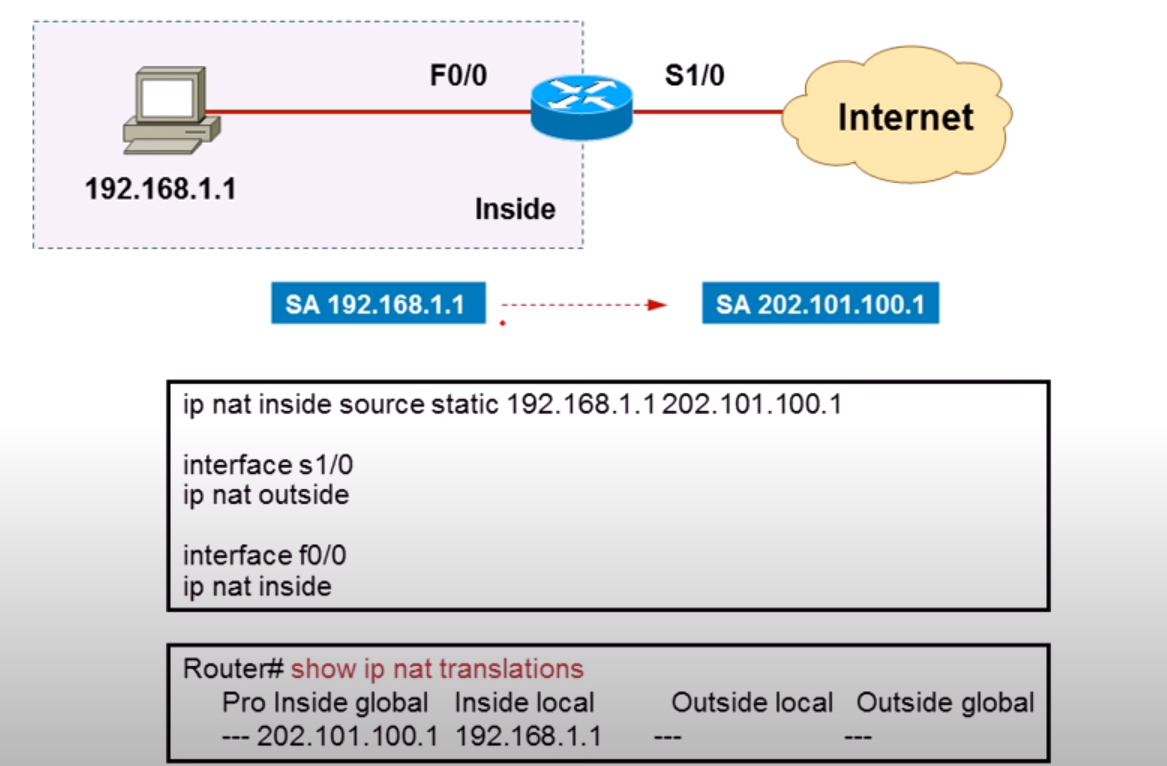

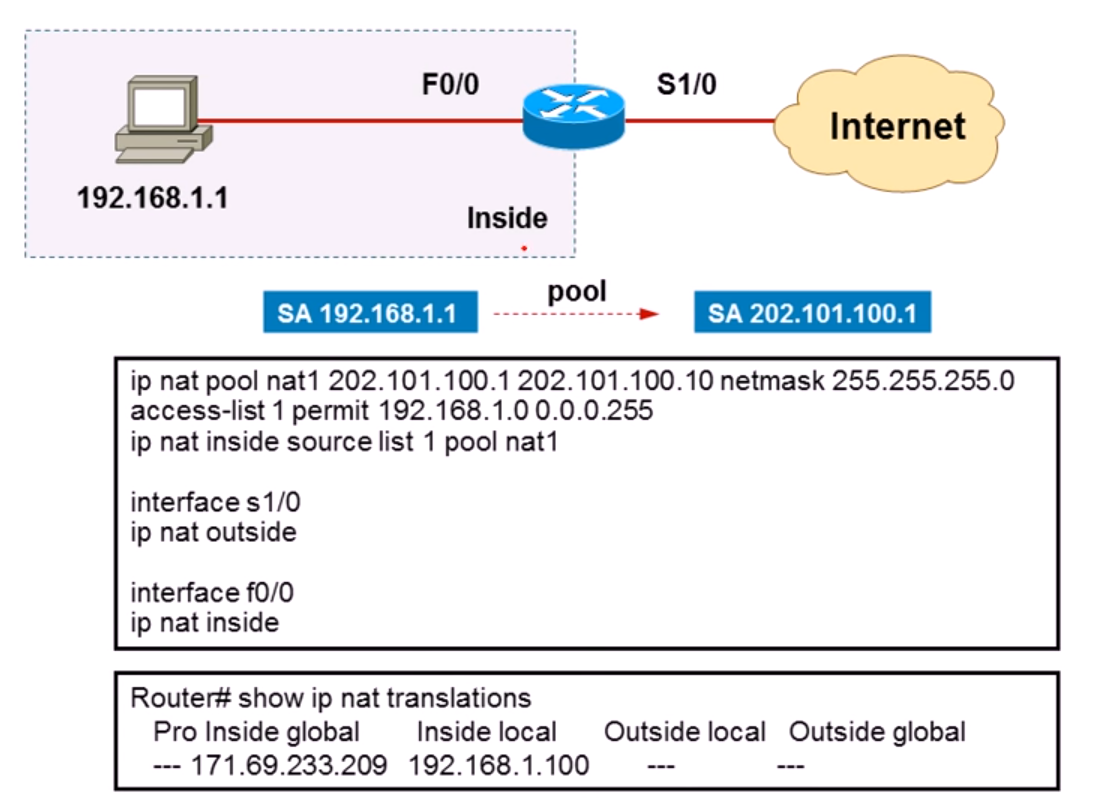

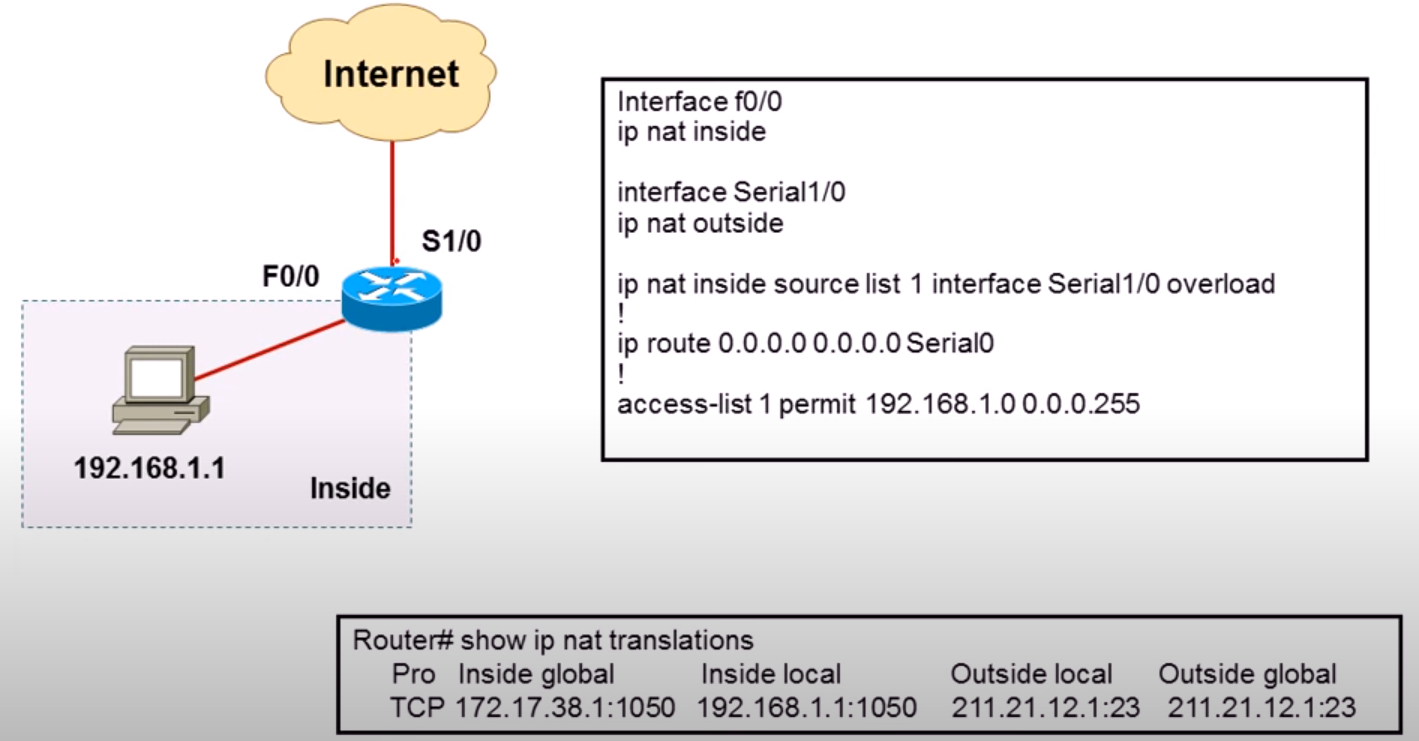

- 12. NAT 网络地址转换

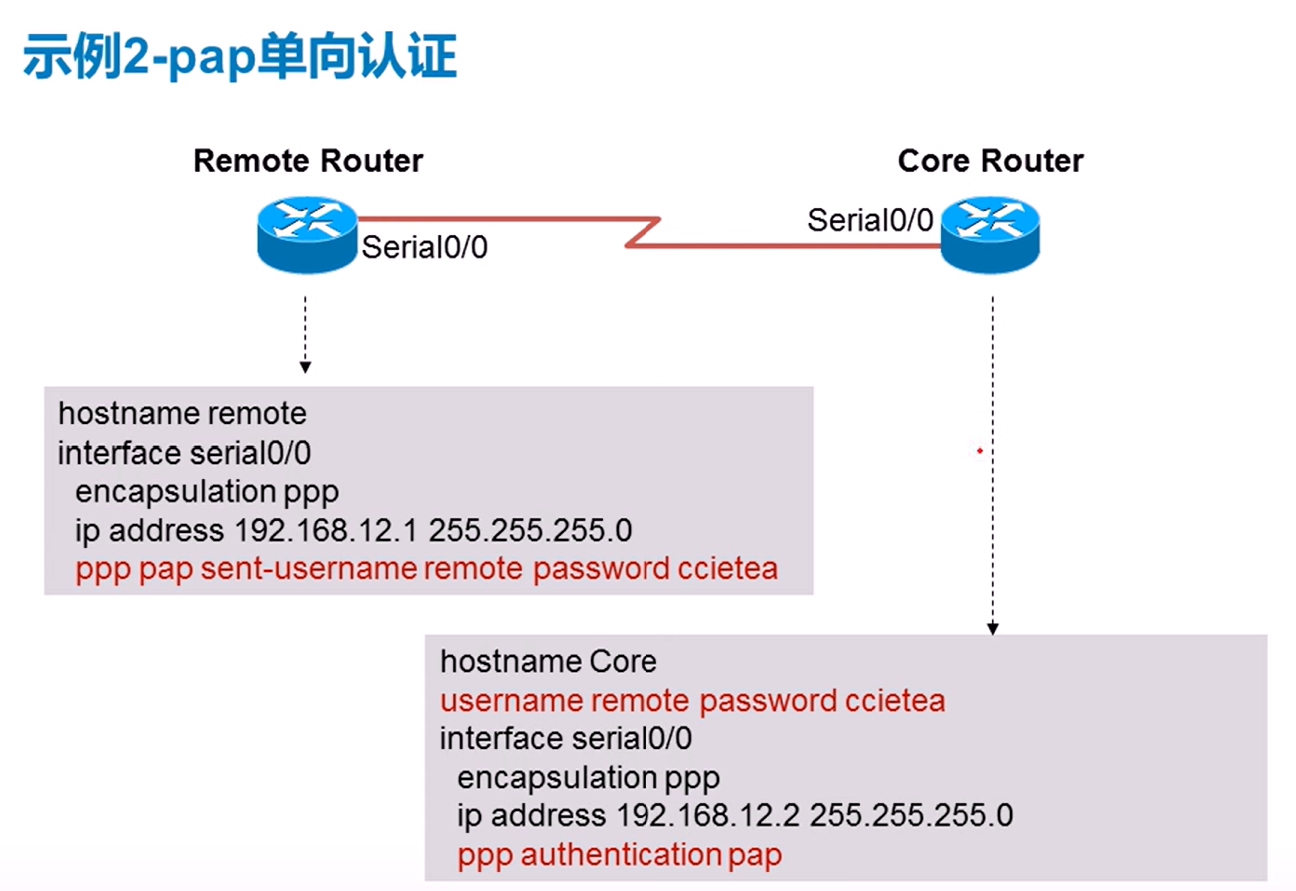

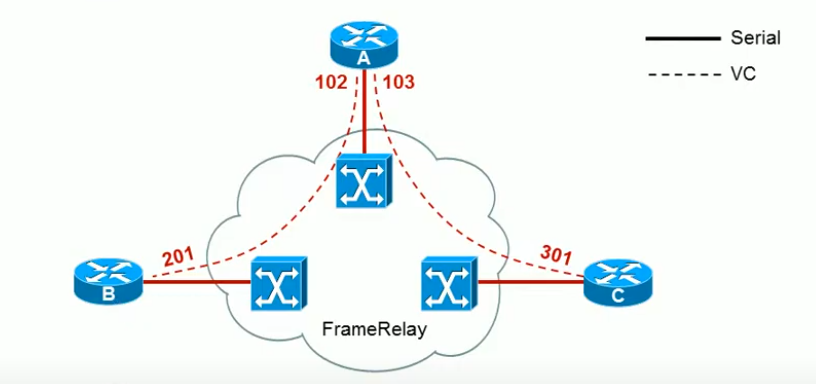

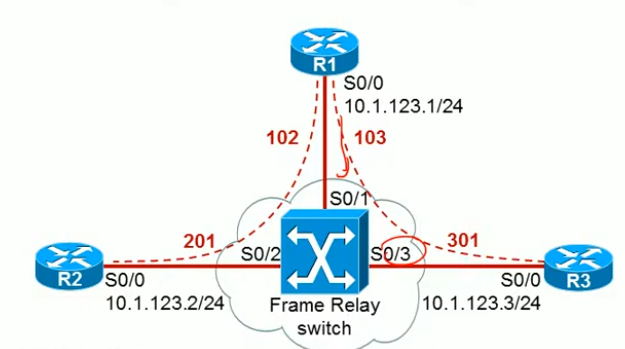

- 13. WAN 广域网概述

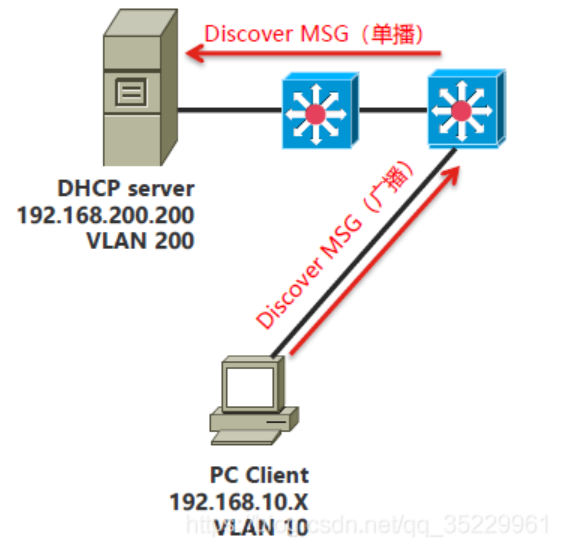

- 14. DHCP

- 15. WLC

- 16. IPv6

- 17. QoS

- 18. NTP

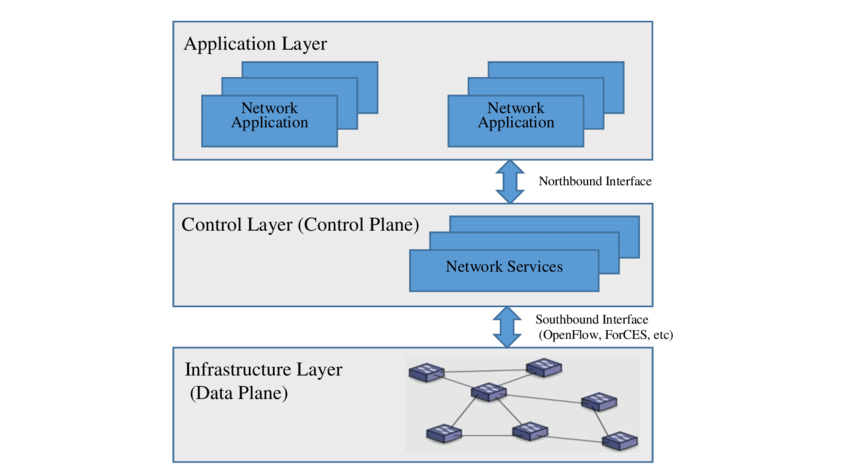

- 19. SDN

- 20. syslog

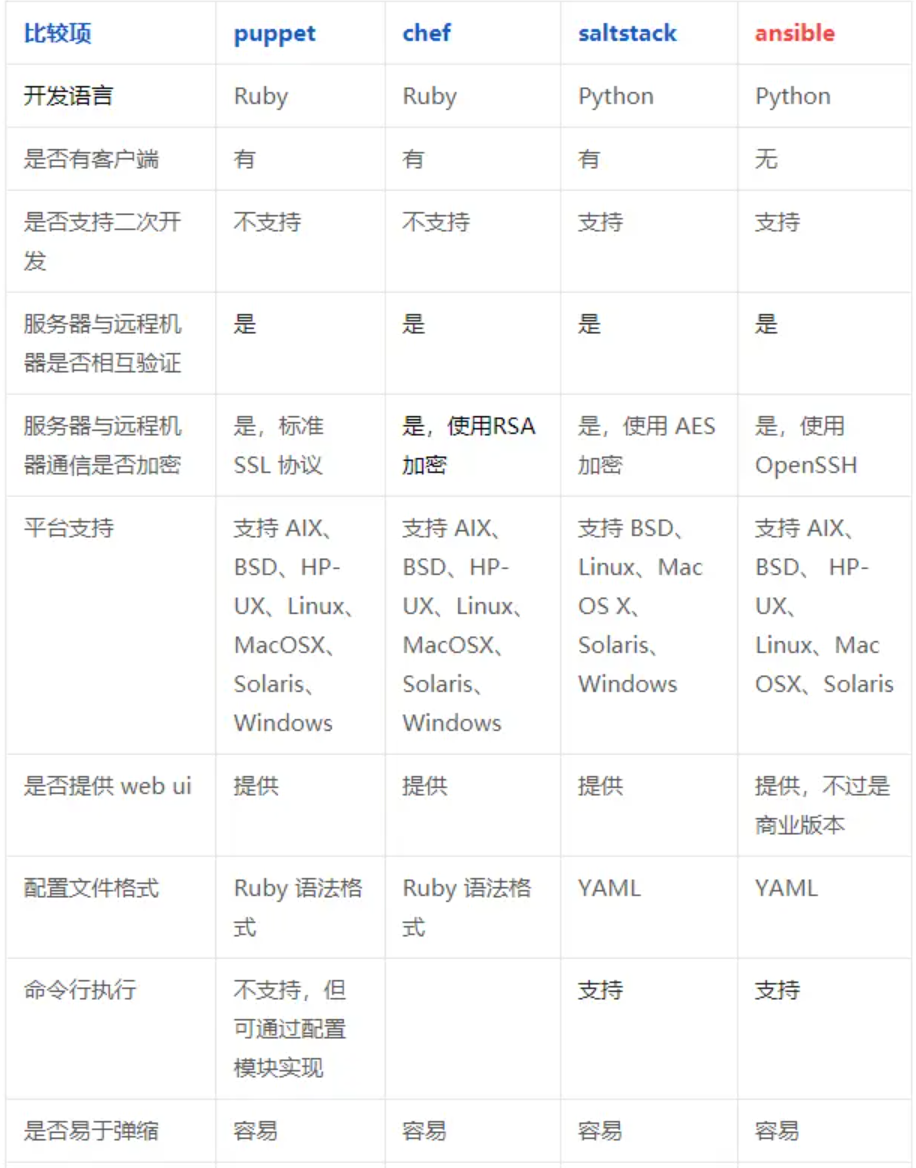

- 21. 自动化部署工具

- 22. 载波的数据传输速率

- 23. CDP

- 24. EtherChannel

- 25. virtualization

- 26. VRRP

- 27. WIFI

- 28. WLAN 无线局域网

- 29. 防火墙

- 30. AAA 认证

- 31. FHRP

- 32. Cisco DNA Center

- 33. 参考

May 21, 2022 PASS o( ̄▽ ̄)ブ

CCNA 考试介绍

-

考试代码:200-301

-

考试时间:120分钟(非母语多加30分钟)

-

题目数量:102道题

-

考试题型:单选,多选,拖图题,实验题(2022年5月回归)

计算机网络基础见日志:Computer Network

考试体验

我是2022年5月21日在日本东京考的CCNA,语言我选的是英语。在进入机房考试前会发给你白板笔和一张可重复写的塑料板,让你计算ip地址和画图用的。由于题目不可以回看,一定要选择无误再进入下一道题,时间上来说也是够的。

我在备考的时候听说CCNA不再考察实验题,所以并没有准备实验题。但是考试当天当我做到第80题的时候,画面突然在加载什么东西,结果出现实验题,设备,路由器,题目要求和终端。出来看论坛才发现就是从5月份开始又加入了实验题,所以一定要注意平时多多练习实验题。

OSI 网际互连

OSI 模型体系结构:

- 应用层:应用程序及接口

- 表示层:对数据进行转换,加密和压缩

- 会话层:建立,管理和终止会话

- 传输层:提供可靠的端对端的报文传输和差错控制

- 网络层:将分组从源端传送到目的端;提供网络互联

- 数据链路层:将分组数据封装成帧;提供节点到节点方式的传输

- 物理层:在媒体上传输比特;提供机械的和电气的规约

应用层

为应用软件提供接口,使应用程序能够使用网络服务

常见的应用层协议:

- http(80)

- ftp(20/21)

- smtp(25)

- pop3(110)

- telnet(23)

- dns(53)

表示层

表示层的作用:

- 数据的解码和编码

- 数据的加密和解密

- 数据的压缩和解压缩

会话层

功能:

- 对话控制

- 同步

传输层

传输层的作用:

- 负责建立端对端的连接,保证报文在端对端之间的传输

传输层的功能:

- 服务点编址

- 分段与重组

- 连接控制

- 流量控制

- 差错控制

TCP:

- FTP

- SMTP

- SSH

- HTTP

- Telnet

UDP:

- DHCP

- SNMP:网络设备管理协议

- TFTP: 简单文件传输协议(Trivial File Transfer Protocol,TFTP)是 TCP/IP 协议族中一种简单的文件传输协议,用来在客户端与服务器之间进行文件传输

- DNS

- RTP

TFTP 基于 UDP 协议进行文件传输。与 FTP 协议不同的是,TFTP 传输文件时不需要用户进行登录。它只能从文件服务器上下载或上传文件,不能列出目录

TCP:

- send tranmissions in sequence

- transmits packets as a stream

- uses a lower transmission rate to ensure relability

UDP:

- tranmissions include an 8-byte header

- transmits packets individually

- uses a higher transmission rate to support latency-sensitive application

How do TCP and UDP differ in the way they guarantee packet delivery?

- TCP uses checksum, acknowledgement, and retransmissions, and UDP uses checksums only

网络层

网络层的作用:

- 负责将分组数据从源端传输到目的端

网络层的功能:

- 为网络设备提供逻辑地址

- 进行路由选择,分组转发

路由器

网络层设备:路由器

路由器的作用:

- 广播,组播控制

- 单播:点对点通信

- 组播:人为控制数据量的流向

- 广播:同一广播域(网段)的设备都可以发送报文

- 对数据做寻址(IP),选择到达目的网络的最佳路径

- 流量管理

- 连接广域网(WAN)

数据链路层

数据链路层的作用:

- 在不可靠的物理链路上,提供可靠的数据传输服务,把帧从一跳(节点)移动到另一跳(节点)

数据链路层的功能:

- 组帧

- 物理编址(MAC)

- 流量控制

- 差错控制

- 接入控制

数据链路层设备:

- 交换机(Switch):交换机上一个端口就是一个冲突域,不同端口是独立的冲突域;整台交换机是一个广播域

- 网桥(Bridge)

- 网卡

物理层

物理层的作用:

- 负责把逐个的比特从一跳(节点)移动到另一跳(节点)

物理层的功能:

- 定义接口和媒体的物理特性

- 定义比特的表示,数据传输速率,信号的传输模式(单工,半双工,全双工)

- 定义网络物理拓扑(网状,星型,环形,总线型等拓扑)

物理层设备:

- 集线器(Hub):整台设备在同一个冲突域(collision domain);整台设备都在同一个广播域(broadcast domain);设备共享带宽

- 转换器:家中的 “猫”,即调制解调器,是用来将模拟信号转数字信号用的

- 中继器(Repeater):重新生成信号(即对原信号进行放大和整形)

TCP/IP 概述

TCP/IP 协议簇

- Telnet(23):是Internet远程登陆服务的标准协议

- FTP(20,21):网络共享文件的传输协议

- SMTP(25):简单邮件传输协议,提供互联网电子邮件服务

- POP3(110):提供互联网电子邮件服务

- TFTP(69 UDP):简单文件传输协议,提供简单的文件传输服务

- SNMP:网络设备管理协议

TCP 连接的建立(三次握手)

TCP 把连接作为最基本的对象,每一条 TCP 连接都有两个端点,这种断点我们叫作套接字(socket),它的定义为端口号拼接到 IP 地址即构成了套接字,例如,若 IP 地址为 192.3.4.16,而端口号为80,那么得到的套接字为 192.3.4.16:80

- TCP 服务器进程先创建传输控制块 TCB,时刻准备接受客户进程的连接请求,此时服务器就进入了 LISTEN(监听)状态

- TCP 客户进程也是先创建传输控制块 TCB,然后向服务器发出连接请求报文,这时报文首部中的同部位

SYN=1,同时选择一个初始序列号seq=x,此时,TCP客户端进程进入了 SYN-SENT(同步已发送状态)状态。TCP规定,SYN 报文段(SYN=1 的报文段)不能携带数据,但需要消耗掉一个序号 - TCP 服务器收到请求报文后,如果同意连接,则发出确认报文。确认报文中应该

ACK=1,SYN=1,确认号是ack=x+1,同时也要为自己初始化一个序列号seq=y,此时,TCP 服务器进程进入了 SYN-RCVD(同步收到)状态。这个报文也不能携带数据,但是同样要消耗一个序号 - TCP 客户进程收到确认后,还要向服务器给出确认。确认报文的

ACK=1,ack=y+1,自己的序列号seq=x+1,此时,TCP 连接建立,客户端进入 ESTABLISHED(已建立连接)状态。TCP 规定,ACK 报文段可以携带数据,但是如果不携带数据则不消耗序号 - 当服务器收到客户端的确认后也进入 ESTABLISHED 状态,此后双方就可以开始通信了

TCP 连接的释放(四次挥手)

- 客户端进程发出连接释放报文,并且停止发送数据。释放数据报文首部,

FIN=1,其序列号为seq=u(等于前面已经传送过来的数据的最后一个字节的序号加 1),此时,客户端进入 FIN-WAIT-1(终止等待1)状态。TCP 规定,FIN 报文段即使不携带数据,也要消耗一个序号 - 服务器收到连接释放报文,发出确认报文,

ACK=1,ack=u+1,并且带上自己的序列号seq=v。此时,服务端就进入了 CLOSE-WAIT(关闭等待)状态。TCP 服务器通知高层的应用进程,客户端向服务器的方向就释放了,这时候处于半关闭状态,即客户端已经没有数据要发送了,但是服务器若发送数据,客户端依然要接受。这个状态还要持续一段时间,也就是整个 CLOSE-WAIT 状态持续的时间 - 客户端收到服务器的确认请求后,此时,客户端就进入 FIN-WAIT-2(终止等待2)状态,等待服务器发送连接释放报文(在这之前还需要接受服务器发送的最后的数据)

- 服务器将最后的数据发送完毕后,就向客户端发送连接释放报文,

FIN=1,ack=u+1,由于在半关闭状态,服务器很可能又发送了一些数据,假定此时的序列号为seq=w,此时,服务器就进入了 LAST-ACK(最后确认)状态,等待客户端的确认 - 客户端收到服务器的连接释放报文后,必须发出确认,

ACK=1,ack=w+1,而自己的序列号是seq=u+1,此时,客户端就进入了 TIME-WAIT(时间等待)状态。注意此时 TCP 连接还没有释放,必须经过 2*MSL(最长报文段寿命)的时间后,当客户端撤销相应的 TCB 后,才进入 CLOSED 状态 - 服务器只要收到了客户端发出的确认,立即进入 CLOSED 状态。同样,撤销 TCB 后,就结束了这次的 TCP 连接。可以看到,服务器结束 TCP 连接的时间要比客户端早一些

TCP 窗口机制与流量控制

TCP滑动窗口协议主要为了解决数据在网络传输的过程中,发送方和接收方速率不一致的问题,从而保证数据传输的可靠性,达到流量控制的效果

首先明确滑动窗口的定义

- TCP是双工的协议,会话的双方都可以同时接收和发送数据

- TCP会话的双方都各自维护一个发送窗口和一个接收窗口

假设窗口的大小是1,也是就每次只能发送一个数据,并且发送方只有接受方对这个数据进行确认了以后才能发送下一个数据。 所以就会存在如下两个问题:

- 如果说窗口过小,那么当传输比较大的数据的时候需要不停的对数据进行确认,这个时候就会造成很大的延迟

- 如果说窗口的大小定义的过大。我们假设发送方一次发送100个数据。但是接收方只能处理50个数据。这样每次都会只对这50个数据进行确认。发送方下一次还是发送100个数据,但是接受方还是只能处理50个数据。这样就有不必要的数据来拥塞我们的链路

所以我们就引入了滑动窗口机制,窗口的大小并不是固定的而是根据我们之间的链路的带宽的大小、链路是否拥护塞、接受方是否能处理这么多数据,三个元素共同决定

IP 协议

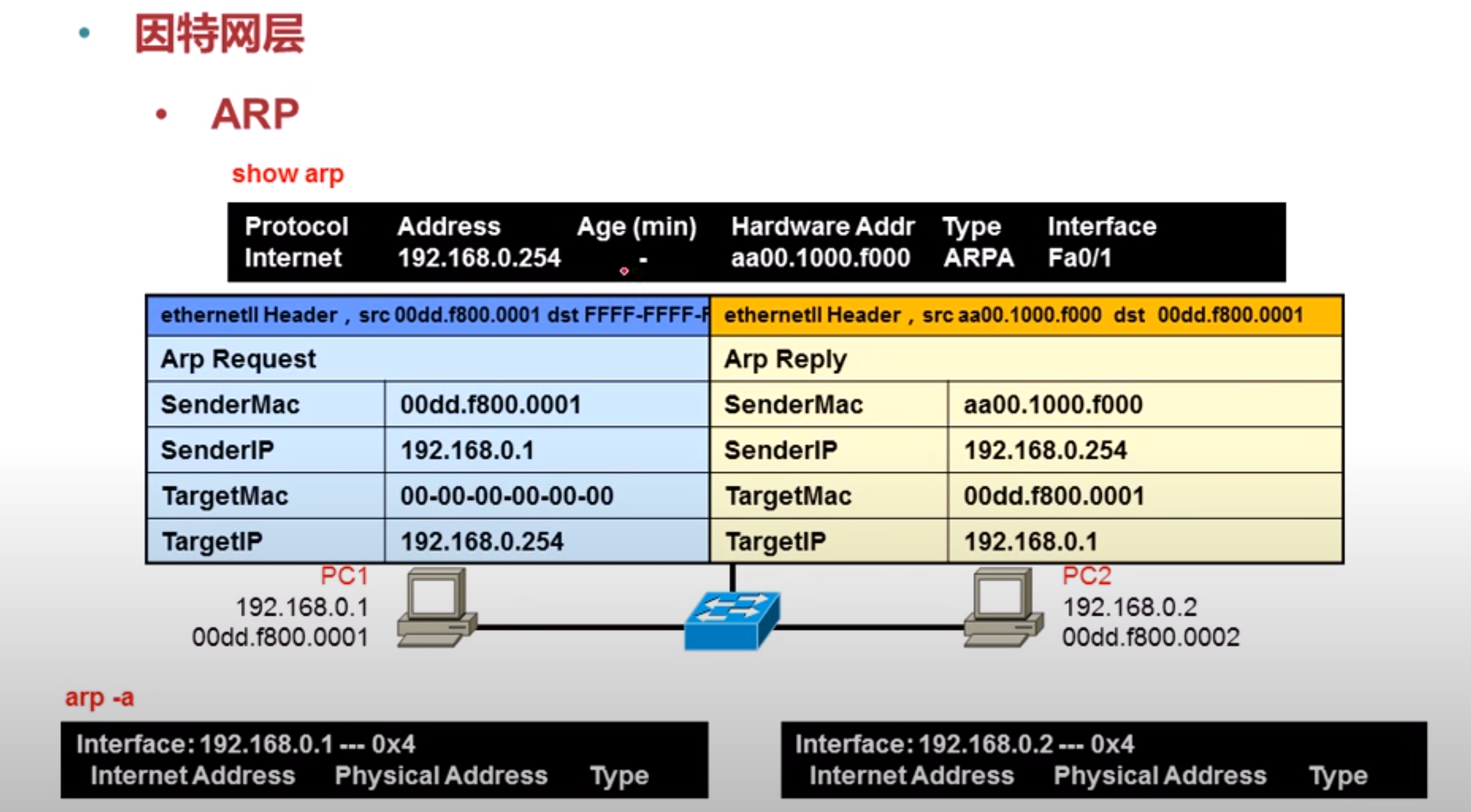

地址解析协议 ARP

ARP 协议具有两项基本功能:

- 将

IPv4地址解析为MAC地址 - 维护映射的缓存

通过广播的方式,发送arp请求,获取目标地址的MAC地址

工具

- Ping(基于

ICMP协议) - Traceroute/Tracert:追踪数据包,可以实现对网络数据包的监控

1 | tracert www.google.com |

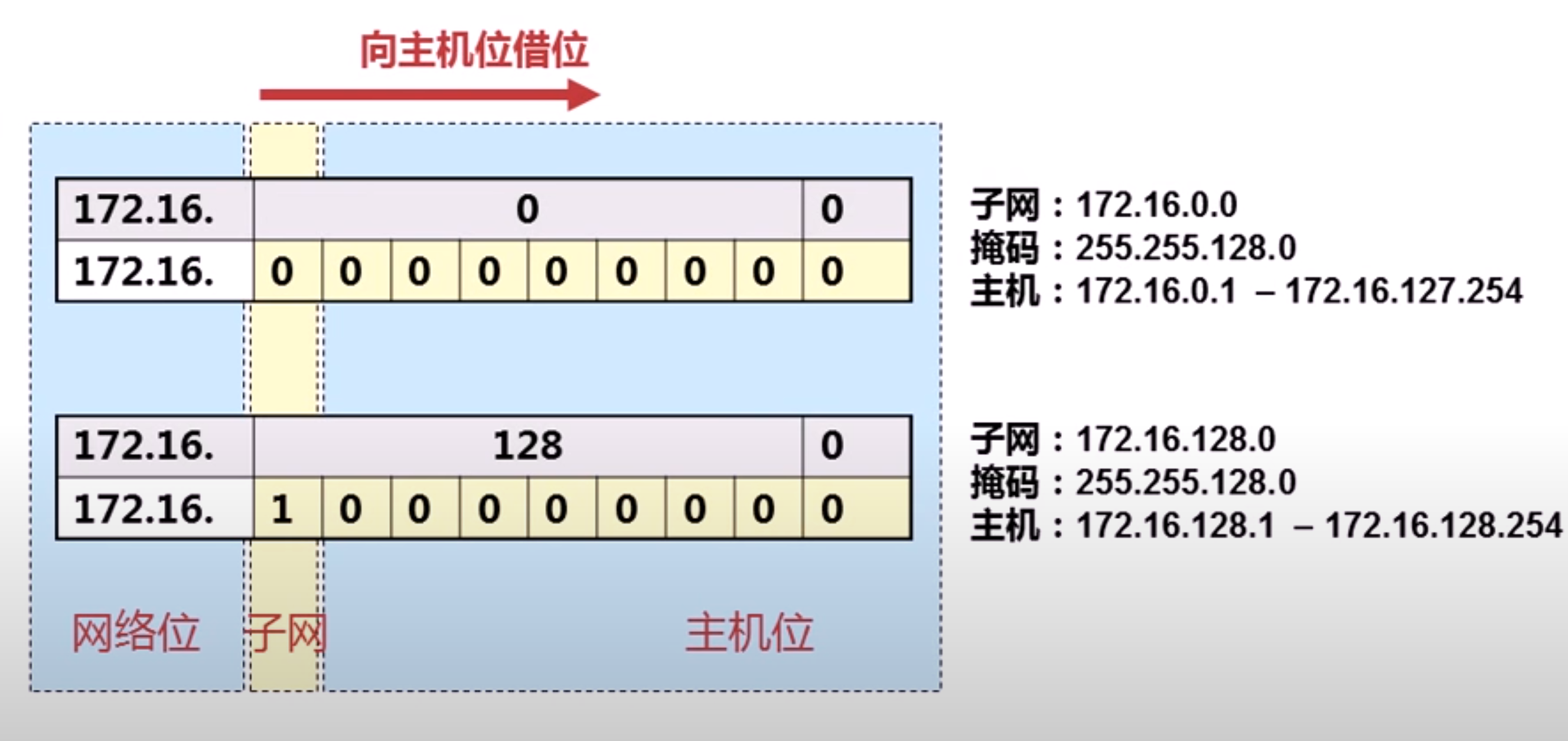

VLSM

IP 地址类型:

- 网络地址:指代网络地址。在网络的 IPv4 地址的范围内,最小地址保留为网络地址。此地址的主机部分的每个主机位均为0。eg.:

192.168.1.0 - 广播地址:用于向网络中的所有主机发送数据的特殊地址。广播地址使用该网络范围内的最大地址。即主机部分的各比特位全部为1的地址。eg.:

192.168.1.255 - 主机地址:分配给网路中终端设备的地址。eg.:

192.168.1.1 - 192.168.1.254

划分子网

若改为划分172.16.0.0/18,可划分为4个子网

- 00:

172.16.0.0 - 01:

172.16.64.0 - 10:

172.16.128.0 - 11:

172.16.192.0

向主机位借了 2位,可划分 = 4个子网,每个子网可用的主机数量:

计算有效IP 范围

1 | 与运算(&): 两个同时为1,结果为1,否则为0 |

分四步计算:

- 将ip和掩码转换成二进制(如果已知网段忽略)

- 计算网段(网段的计算就是将ip和掩码的二进制进行与运算,然后十进制表示)

- 求网络地址:子网掩码 & IP地址

- 求广播地址:网络地址的主机位全换成1

- 有效ip地址范围:开始地址 = 网络地址+1;结束地址 = 广播地址-1

管理CISCO设备

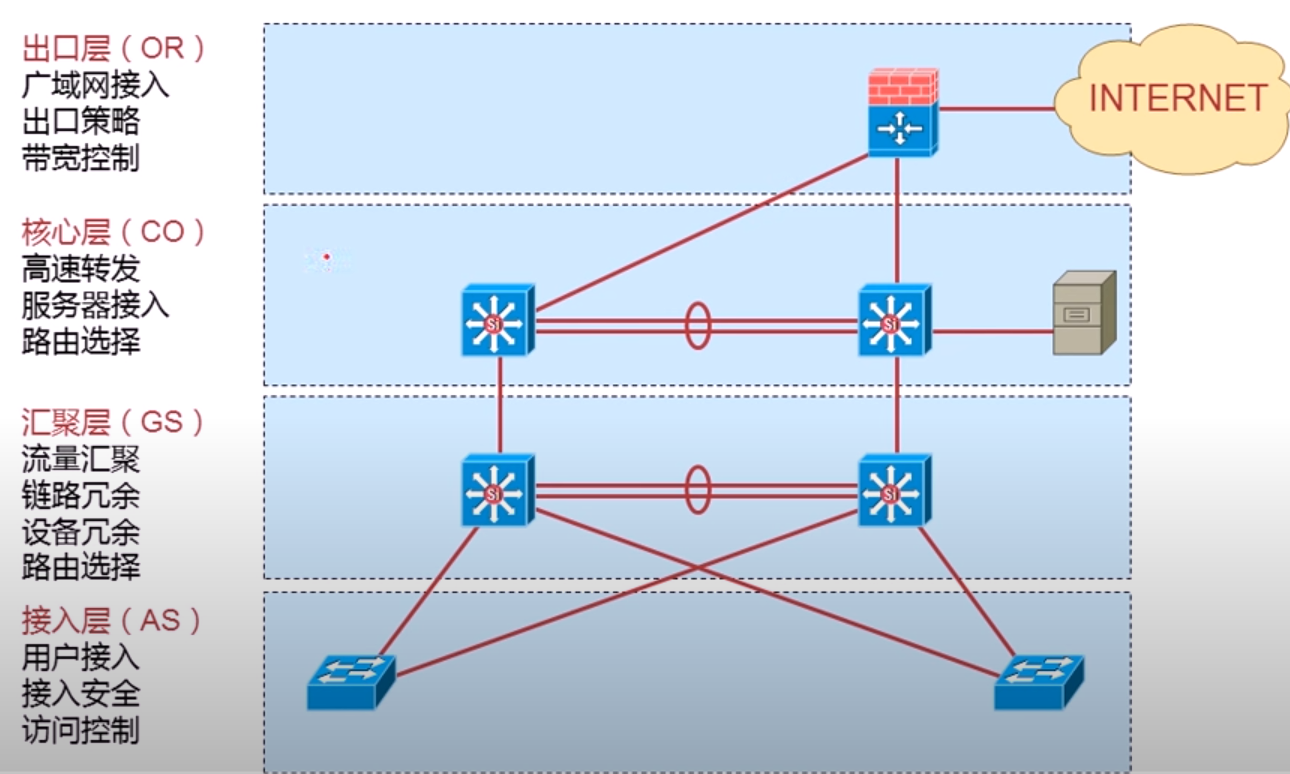

Cisco的3层分层模型

- 核心层(Core Layer)

- 它的唯一意图是尽可能快地交换数据流

- forward traffic, the fastest it can

- inspect packets for malicious activity

- 分配层(Distribution Layer)

- 提供路由、过滤和WAN接入。是实现网络策略的地方

- apply distribution policies

- 接入层(Access Layer)

- 控制用户和工作组对互联网络资源的访问

- apply network-access policies

Two-Tier Collapsed Core Design 两层塌缩核心层设计

三层分层设计最大化了性能、网络可用性、以及网络设计的扩展性。

然而,很多小型企业网络并不会随着时间变的很大。因此,一种将核心层和分发层合并的两层设计(two-tier hierarchical design)就更加实际。“collapsed core”(塌缩核心层)就是核心层和分发层合并,由同一个设备实现其功能。这种设计的主要目的就是在保留三层模型的大部分好处的同时,降低网络成本

collapsed core: enforcing routing policies

Collapsed core:

- single device handles the core and the distribution layer

- more cost-effective than other options

- most appropriate for small network designs

Three-Tier:

- enhances network avaliablity

- separate devices handle the core and the distribution layer

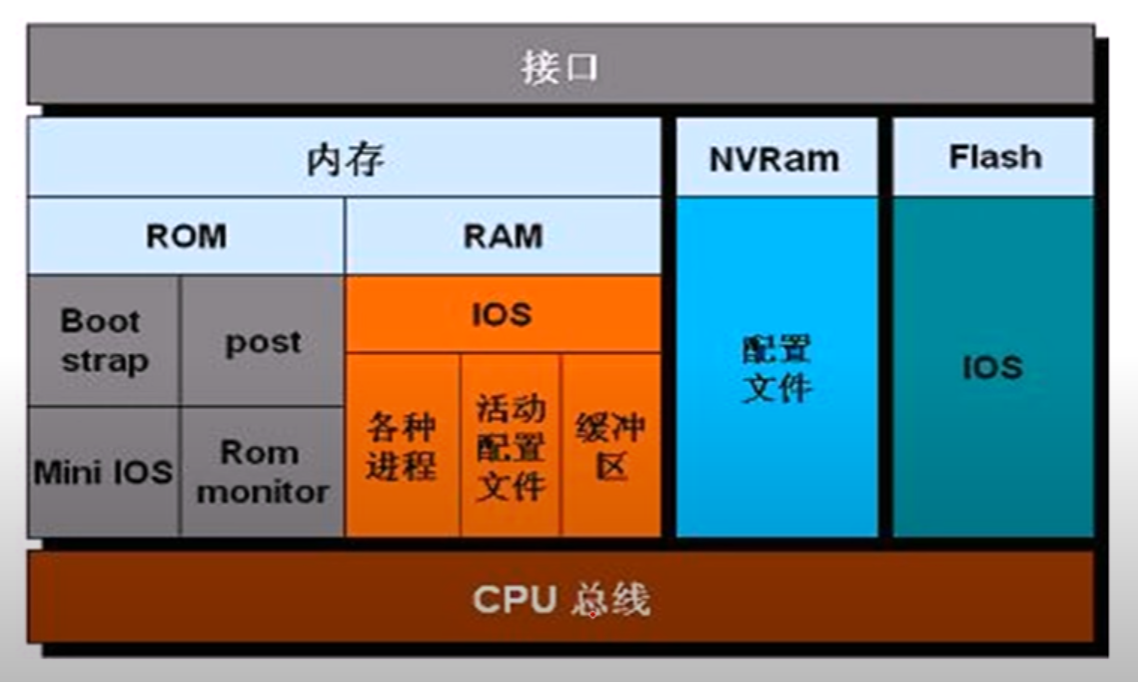

路由器组件

路由器的组成和功能:

CPU:执行操作系统的指令随机访问存储器(RAM):RAM中内容断电丢失- 运行的操作系统

- 运行配置文件

- IP路由表

- ARP缓存

- 数据包缓存区

只读存储器(ROM):保存开机自检软件,存储路由器的启动引导程序- bootstrap指令:引导路由器开机过程

- 基本的自检软件:POST(Power On Self Test)

- 迷你版IOS:用作紧急恢复和故障处理使用

非易失RAM(NVRAM):存储启动配置,这包括IP地址,路由协议,主机名闪存FLASH:运行操作系统(CiscoIOS),路由器的UI界面(html, 图片)都存在FLASH里面Interfaces:拥有多种物理接口用于连接网络接口类型举例

Cisco路由器的启动步骤

路由器启动的主要步骤:

- 检测路由器硬件

- 调用

Power-On Self Test(POST) - 执行

bootstrap0x2100:监视ROM启动0x2102:正常启动0x2142:恢复密码

- 调用

- 定位加载 Cisco IOS 软件

- 定位 IOS

- 加载 IOS

- 定位加载启动配置文件或进入配置模式

- 启动程序搜寻配置文件

Cisco IOS简介

Cisco Internetwork Operating System(IOS):就是为Cisco设备配置的系统软件,它是Cisco的一项核心技术,应用于路由器,局域网交换机,小型无线接入点,具有几十个接口的大型路由器以及许多其他设备

Cisco IOS可为设备提供下列网络服务:

- 基本的路由和交换功能

- 安全可靠地访问网络资源

- 网络可伸缩性

Cisco IOS模式

主要的模式:

- 用户执行模式

R1> - 特权执行模式

R1# - 全局配置模式

R1(config)# - 其他特定配置模式

- 接口配置模式:

R1(config-if)# - 路由协议配置模式:

R1(config-router)#

- 接口配置模式:

常用命令

1 | # 进入特权模式 |

关于密码配置:

enable password xxxx: 特权模式的密码,出来后就是以明文的形式存在enable secret xxxxxx: 特权模式的密码,使用md5加密R(config)#service password-encryption:加密路由器上所有明文口令,running-config中的密码都不在以明文显示

To use SSH in Cisco Router:

- IOS image must a k9(Crypto) image

- Configure DNS domain for the router ( eg: ip domain-name R1.Contoso.lk)

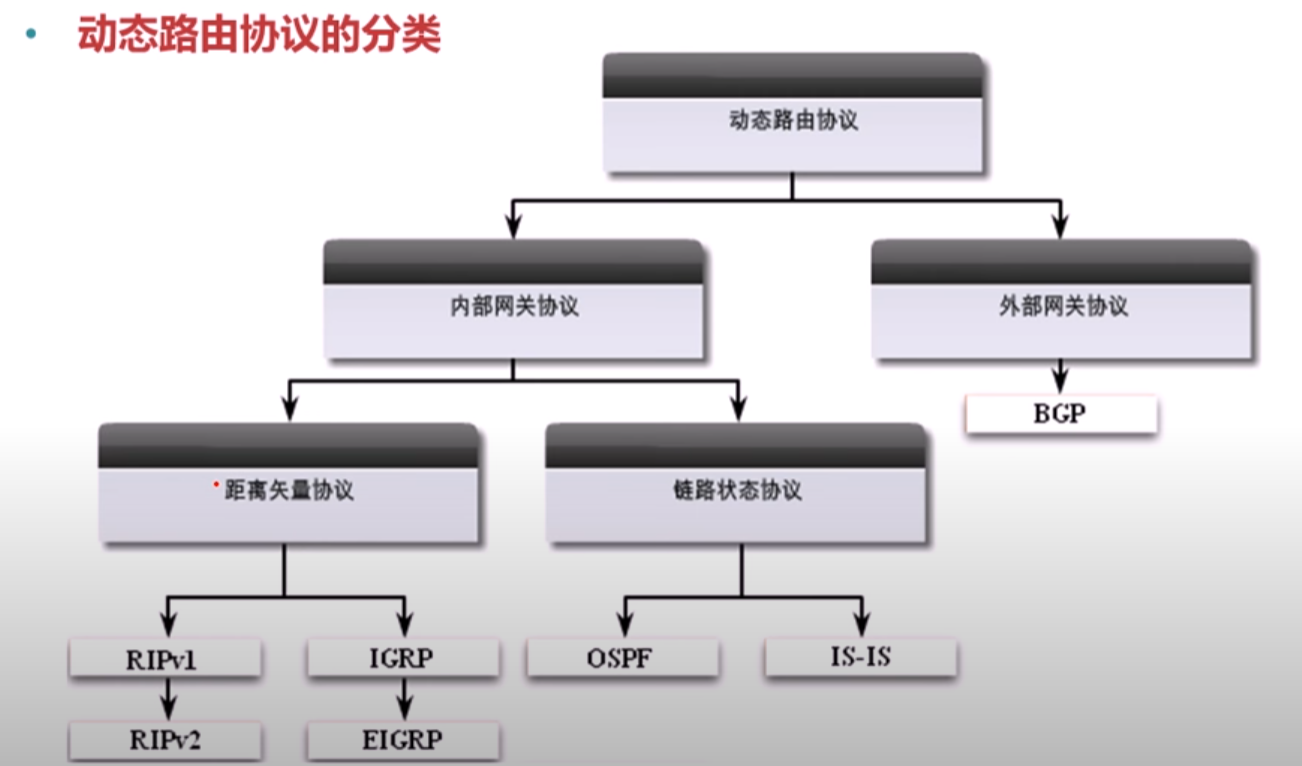

路由选择原理

- 被动路由协议(Routed protocols):用来在路由器之间传输用户的信息

- 主动路由协议(Routing protocols):用来维护路由器的路由表

路由的来源:

- 直连路由:直接连到路由器上的网络

- 静态路由:管理员手工构建路由表

- 动态路由:路由器之间动态学习到的路由表

动态路由协议

- 自治系统(Autonomous System):AS号

路由表

1 | Route# show ip route |

| Routing Protocols | AD | 备注 |

|---|---|---|

| 直连接口 | 0 | |

| 关联出接口的静态路由 | 1 | Metric = 0 |

| 关联下一跳的静态路由 | 1 | Metric = 0 |

| EIGRP 汇总路由 | 5 | |

| 外部 BGP | 20 | |

| 内部 EIGRP | 90 | |

| IGRP | 100 | |

| OSPF | 110 | |

| RIPv1,v2 | 120 | |

| 外部 EIGRP | 170 | |

| 内部 BGP | 200 |

路由分类:

- Static routing

- floating static route (浮动静态路由),一般更高的AD用于备份

- Default Routing

- 0.0.0.0/0

- 0.0.0.0/0 is the candidate default route, and statically configured.

- Dynamic Routing

- Network Route

- A route (path) to a specific Network ID in the internetwork.

- Host Route

- A route to a specific internetwork address /32

浮动静态路由:我们知道静态路由的协议优先级是60,那么如果有两条去往同一目的的静态路由,但是他们的协议优先级不一样,那么优先级比较小的那个路由就不会被优选到路由表中,这条路由就是浮动静态路由。(备份路由)

What are two reasons for an engineer to configure a floating static route? (Choose two.)

- to enable fallback static routing when the dynamic routing protocol fails

- to automatically route traffic on a secondary path when the primary path goes down

路由表字母

| 字母 | 含义 |

|---|---|

C |

直连路由 |

S |

静态配置路由 |

R |

从 RIP 协议中学习到的路由 |

O |

从 OSPF 协议中学习到的路由 |

i |

从 IS-IS 协议学习到的路由 |

B |

从 BGP 协议学习到的路由 |

E |

从外部网关协议 EGP 学习到的路由 |

I |

从内部网关协议 IGRP 中学习到的路由 |

1 | C - connected |

距离矢量路由选择协议

使用距离矢量路由协议的路由器并不了解到达目的网络的整条路径,该路由器只知道:

- 自身与目的网络之间的距离

- 应该往哪个方向或使用哪个接口转发数据包

距离矢量的特点:

- 周期性地更新(广播)整张路由表

路由器收敛完成:当所有路由器包含相同网络信息

Metric 度量值

RIP 以跳数作为 metric

1 | # 路由表的参数 |

同一台路由器收到多条去往同一个目的地的路由时,会比较 metric,metric 优的这条路由,会被记录在路由表中,当有故障发生时,会自动使用备用路由,若当 metric 相同优时,即为负载均衡

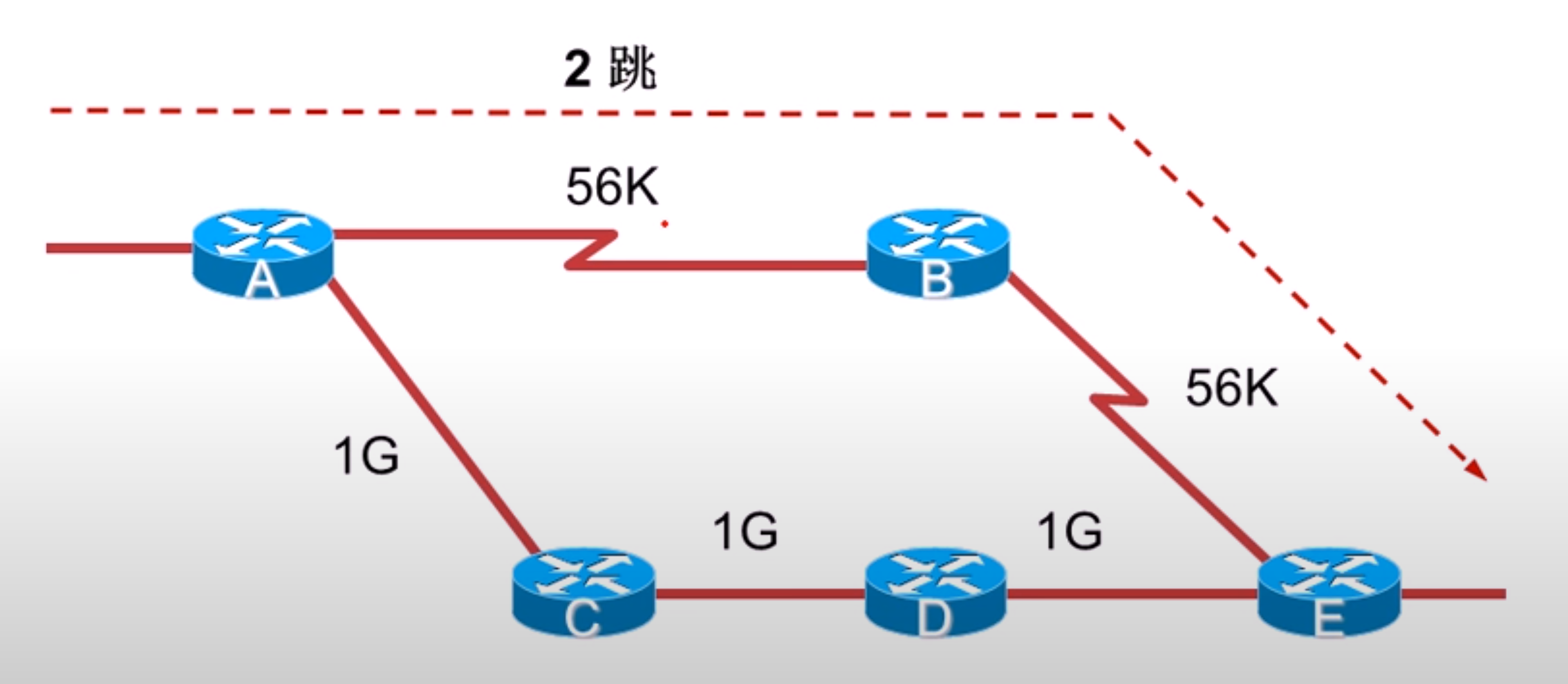

如上图,即使下面那条路由之间的带宽为 1G,但是 RIP 只根据跳数衡量路由好坏,因此会选择上面那条路由

- RIP 度量值的查看

1 | R1# show ip route |

- R:RIP

- 中括号中的1:本地去往 192.168.23.0/24 网段的距离为1跳,方向是通过 192.168.12.2 出去

- 中括号中的120:管理距离(AD值)

一台路由器,当它从两种不同的动态路由选择协议中(例:RIP,OSPF)学习到去往同一个目的地的路由,比较AD值,取信小的,讲路由装入路由表,进行数据转发;另一跳路径,只有当优选的路径

一台路由器,当它从同种动态路由协议,但不同方向(邻居)学习去往同一目的地的路由,则比较metric度量值,选择优的,装入路由表,进行数据转发使用

环路避免

目前有多种机制可以消除路由环路:

- 定义最大度量以防止计数至无穷大(16跳为不可达)

- 水平分割(Split Horizon):一台路由器,当在某一接口受到路由时,不会向这个接口发送更新

- 抑制计时器:当收到次优的 metric 路由时,不会立刻启用,会启动抑制计时器,当计时器超时且路由还在,会启用

- 路由毒化或毒性反转:当网段拓扑 down 掉时,路由器会发送一网段16跳不可达的信息,其他路由器会突破水平分割,也向这个路由器发送16跳不可达,目的是让这个路由器知道已经收到此消息,并等待该网段可能恢复的可能性

- 触发更新:路由器不用等到更新周期的到来,可以直接更新拓扑变更

RIP

RIP(Routiing Information Protocols,路由信息协议),是应用较早,使用较普遍的内部网关协议(Interior Gateway Protocols, IGP),适用于小型同类网络,是典型的距离矢量协议

- RIP 是基于 UDP,端口 520 的应用层协议

- 管理型距离:120

配置 RIP:

1 | # 启动 RIP 路由选择进程 |

EIGRP 增强型内部网关路由协议

EIGRP 特点

- 高级距离矢量协议 - 具有距离矢量性和链路状态协议特征

- 无类路由协议 - 可划分子网,可聚合子网路由

- 支持VLSM和不连续的子网

- 100%无环路 - DUAL算法

- 快速收敛 - 路由条目不过期,具有备份路由

- 触发更新

- 低路由更新信息开销

- 配置简单

- 支持多种网络协议(IP,IPX,Appletalk,etc)

EIGRP 的三张表:

- 邻居表

- 拓扑表:拓扑表是由协议相关模块根据弥散更新算法(DUAL)生成的

- 保存所有路径

- 保存当前总AD和后继路由器之前的距离

- 都为可行路径,只要之后的距离小于当前的最优后继路由器的距离,否则会有环路

- 路由表

EIGRP 的五种数据包:

- Hello 分组:链路状态协议会选用hello消息来建立邻居关系(邻接)

- 以 224.0.0.10 发送,无需确认Hello包

- 更新:

- 当只有某一指定的路由器需要路由更新时,更新数据包就是单播发送的

- 当有多台路由器需要路由更新时,更新数据包就是组播发送的以可靠的方式发送,需要确认

- 查询:

- 当某条路路由丢失,向邻居查询关于路由信息

- 通常靠组播方式发送,有时也有单播重传

- 可靠的发送

- 应答:

- 响应查询分组,单播

- 可靠方式发送

- 确认(ACK):

- 以单播发送的hello包(不包含数据),包含确认号

- 用来确认更新,查询和应答

- ACK本身不需要确认

EIGRP 的 Metric:

- 接口带宽 Bandwidth

- 延迟 Delay

- 可靠性 Reliablity

- 负载 Loading

- MTU

EIGRP 的自动汇总:

当路由器处于主类网络边界时,会开启自动汇总为主类网络

EIGRP 的其他特性:

- 等价负载均衡:FD值都相等

- 不等价负载均衡:

- 虽然两条路径 matric 不相等,但允许同时将两条路径放入路由表中负载均衡

- 可以通过设置

variance,使得 ,从而将另外一条路由也变为可用,进而负载均衡

DUAL 算法

Diffusing Update Algorithm 用于计算最佳无环路径和备用路径

特点:

- 无环拓扑

- 可立即使用的无环备用路径

- 快速收敛

- 低带宽利用率(通过限定更新实现)

几个术语:

- 后继路由器(Successor):实际下一跳

- 可行距离(Feasible distance,FD):真正保留的值

- 可行后继路由器(Feasible Successor,FS):备用的下一跳

- 通告距离(Advertise Distance,AD)

- 可行条件(Feasibility Condition,FC):满足条件为可行后继路由器

- AD值小于FD值,防止路由环路

EIGRP 的配置

1 | # EIGRP 将 autonomous-system 参数称为"自治系统"编号 |

OSPF 开放式最短路径优先

OSPF(Open Shortest Path First,开放式最短路径优先)是一种链路状态路由协议,无路由循环(全局拓扑),RFC 2328

- 管理性距离:110

- OSPF 采用 SPF 算法计算到达目的地的最短路径

- 链路(LINK):路由器接口

- 状态(State):描述接口以及其与邻居路由器之间的关系

相对于距离矢量协议 RIP 是采用跳数作为 metric,EIGRP 默认是带宽和延迟作为 metric。而 OSPF 采用开销(Cost)作为 meteric,每个路由器都把自己当做根,并且给予积累成本(Cost值)来计算到达目的地的最短路径

- Cost = 参考带宽()/ 接口带宽(b/s)

OSPF是接口敏感性协议

OSPF 报文类型

- Hello:建立和维护 OSPF 邻居关系

- DBD(Database Description):链路状态数据库描述信息(描述 LSDB 中 LSA 头部信息)

- LSR(Link-State Request):链路状态请求,向 OSPF 邻居请求链路状态信息

- LSU(Link-State Update):链路状态更新(包含一条或多条 LSA)

- LSAck(Link-State Acknowledgement):对 LSU 中的 LSA 进行确认

OSPF 区域

- 在区域边界可以做路由汇总,减小了路由表

- 减小了 LSA 泛洪的范围,有效地把拓扑变化控制在区域内,提高了网络的稳定性

- 拓扑的变化影响可以只限制涉及本区域

- 多区域提高了网络的扩展性,有利于组建大规模的网络

OSPF 的三张表

- 邻居表(neighbor table):OSPF 用邻居机制来发现和维持路由的存在,邻居表存储了双向通信的邻居关系 OSPF 路由器列表的信息

- 拓扑表(topology table):OSPF 用 LSA(link state Advertisement,链路状态通告)来描述网络拓扑信息,然后 OSPF 路由器用拓扑数据库来存储网络的这些 LSA

- OSPF 路由表(routing table):对链路状态数据库进行 SPF(Dijkstra)计算,而得出的 OSPF 路由表

OSPF 的基本运行步骤

- 建立邻接关系(Establish router adjacenices)

- 必要的时候进行 DR 的选举(Elect the DR / BDR)

- 发现路由(Discover routes)

- 选择合适的路由器(Select appropriate routes)

- 维护路由信息(Maintain routing information)

建立邻接关系 - Hello 包

- Hello 包用来发现 OSPF 邻居并建立相邻关系,通过组播地址:

224.0.0.5发送给 ALLSPFRoutes - 通告两台路由器建立相邻关系所必须统一的参数

- 在以太网和帧中继网络等多路访问网络中选举指定路由器(DR)和备用指定路由器(BDR)

DR,BDR:

- DR:多路访问中为了减少邻居关系和 LSA 的泛洪

- MA网络上的所有路由器均与 DR,BDR 建立邻居关系

DR选举:

- RouterID 越大越好

- 接口优先级数据越大越优先

- 用于标识OSPF路由器的ID,全网唯一性,可手动配置,也可动态选举(有Loopback接口时,选择最高的Loopback IP地址,否则,选择最高活跃物理接口的IP地址)

OSPF 网络类型:

An engineer configured an OSPF neighbor as a designated router. Which state verifies the designated router is in the proper mode?

- Full

Full is the state for adjacent routers that have fully synchronised databases.

Down state

Attempt/Init state

Two ways state

Exstart state

Exchange state

Loading state

Full state

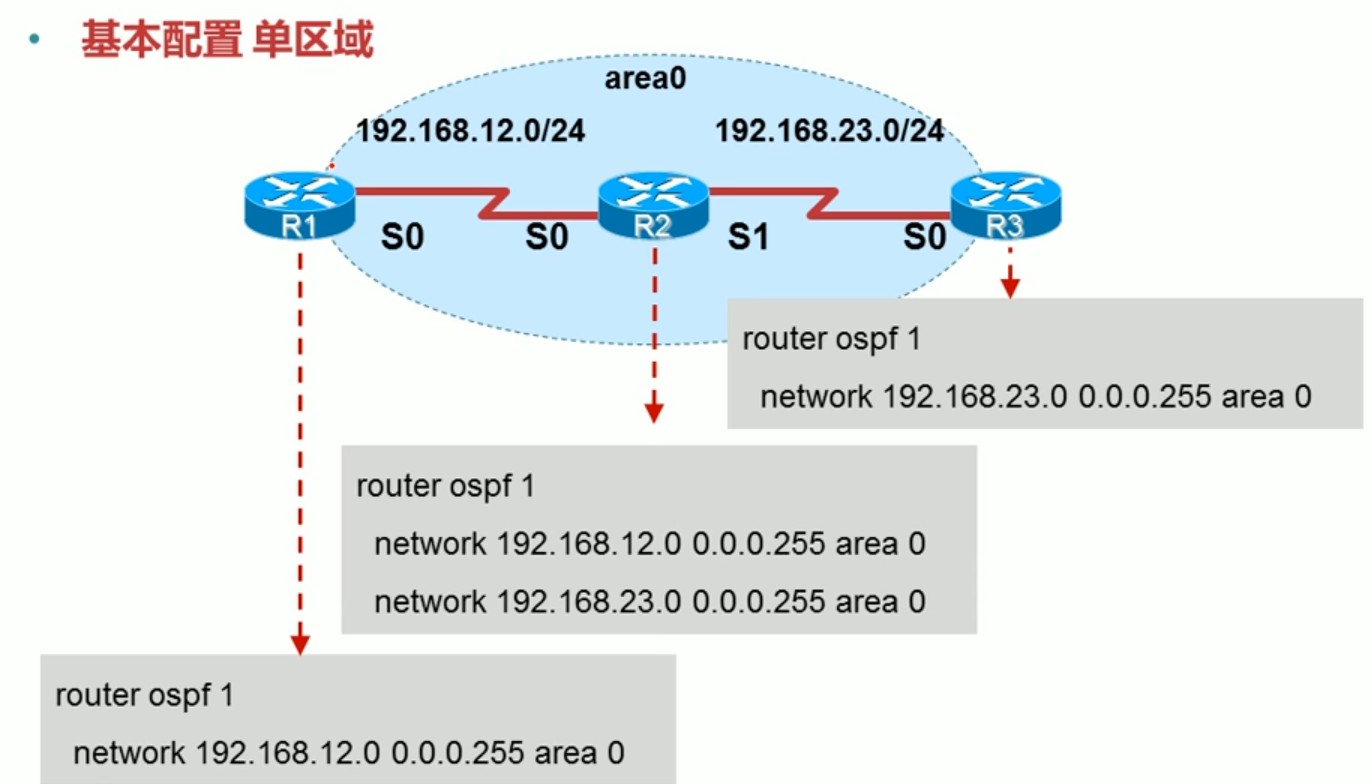

OSPF 的配置

1 | # 开启 OSPF 进程 |

通配符掩码:

- 通配符是一个用于决定哪些 IP 地址位该精确匹配(0 代表精确匹配)哪些地址位被忽略的 32 位数值,通常用于处理访问控制列表(ACL),OSPF 和 EIGRP 等路由协议的网络通告

- 掩码:1 位表示网络位;0 位表示主机位。掩码用于区分 IP 地址中的网络及主机部分

- 通配符:1 位表示无所谓;0 位表示需严格匹配。通配符用于决定一个 IP 中的哪些位该匹配

- 反掩码(wildcard-mask):

- eg. 192.168.12.0/24 对应掩码:255.255.255.0,然后用 255.255.255.255 减去 255.255.255.0 得到 0.0.0.255

OSPFv2

must match:

- area ID

- netmask

- timers

must be unique

- IP address

- router ID

总结路由器关于路由查找

- 不同的前缀(网络号+掩码,缺一不可),在路由表中属于不同的路由

- 相同的前缀,通过不同的协议获取,先比AD,后比metric

- 默认采用最长匹配原则,匹配,则转发;无匹配,则找默认路由,默认路由都没有,则丢弃

- 路由器的行为是逐跳的,到目标网络的沿路径每个路由器都必须有关于目的地的路由

- 数据是双向的,考虑流量的时候,要关注流量的往返

看路由表信息 show ip route

1 | C 10.0.0.0/24 is directly connected, GigabitEthernet0/0 |

C 是 connected 直接相连的意思,10.0.0.0/24 是直连的网段,24 是 255.255.255.0 的缩写,要转发数据包到 10.0.0.0/24 网段,通过 GigabitEthernet0/0 接口转发

1 | R 192.168.3.0/24 [120/1] via 192.168.65.2, 00:00:04, Serial2/0 |

- R 是

RIP协议,通过动态路由协议 RIP 学到的路由 192.168.3.0/24就是学到的路由- [120/1]即[管理距离/度量值(此数为路由跳数)],是度量值和管理距离,也就是优先级的意思。

via 192.168.65.2via 有"经由"的意思,一般路由表中理解为下一跳,指下一跳的接口 IP 地址为192.168.65.2,就是你要发送数据包到下个路由器的接口,从Seria2/0口转发

交换基础

园区网分层结构

二层交换机

交换机的主要功能:

- Adress learning (MAC)

- Forward / filter decision

- Loop avoidance

The SW1 interface g0/1 is in the down/down state. Which two configurations are valid reasons for the interface condition?

- The interface is shut down

- The interface is error-disabled

Tested on EVE. L2 IOL. show int desc.

A. There is a protocol mismatch - UP/DOWN

B. There is a duplex mismatch - UP/UP (Remember Late Collisions?)

C. The interface is shut down - ADMIN DOWN / DOWN

D. The interface is error-disabled - DOWN / DOWN

E. There is a speed mismatch - DOWN / DOWN

VLAN

一个VLAN=一个广播域=逻辑网段

整台交换机的所有端口均属于同一个广播域,将交换机的端口划分进特定的 VLAN(不同的广播域)

- 不同广播域上的主机想要互相通信,需要借助路由器:因为通信的前提是需要知道对方 MAC 地址,否则不能成帧,而获取 MAC 地址需要 ARP 协议,ARP 协议是基于广播协议!

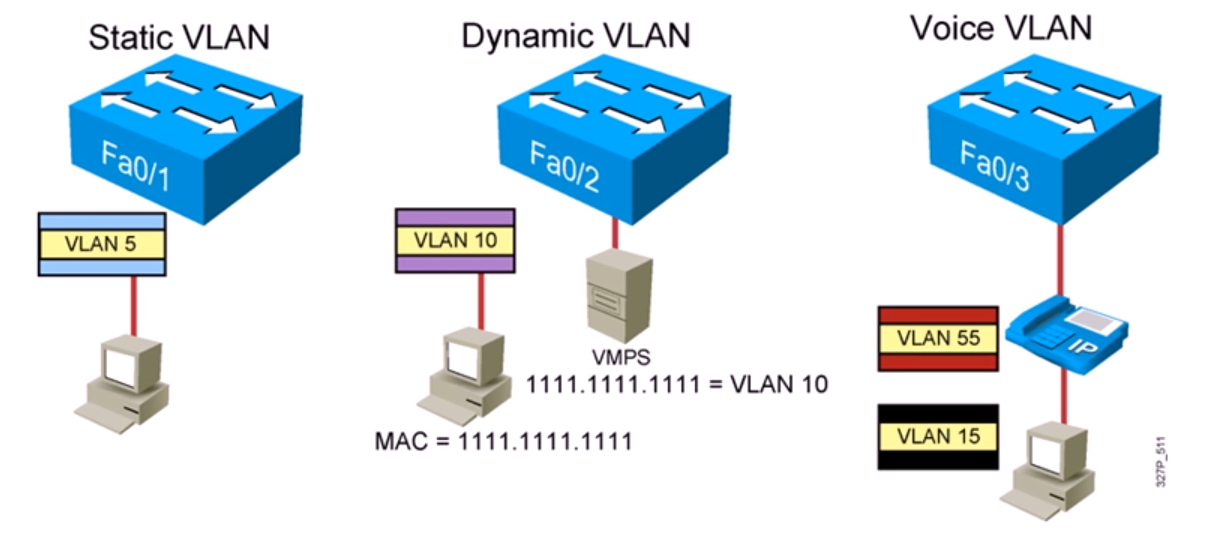

VLAN 的成员模式

- 静态 VLAN:交换机上的端口以手动方式分配给 VLAN

- 动态 VLAN:使用 VMPS 可以根据连接到交换机端口的设备的源 MAC 地址,动态地将端口分配给 VLAN

- 语音 VLAN:将端口配置到语音模式可以使端口支持连接到该端口的 IP 电话

VLAN 的特点

- 一个 VLAN 中所有设备都是在同一广播域内;广播不能跨越 VLAN 传播

- 一个 VLAN 为一个逻辑子网;由被配置为此 VLAN 成员的设备组成,不同 VLAN 间需要通过路由器实现相互通信

- VLAN 中成员多基于 Switch 端口号码,划分 VLAN 就是对 Switch 接口划分

- VLAN 工作于 OSI 参考模型的第二层

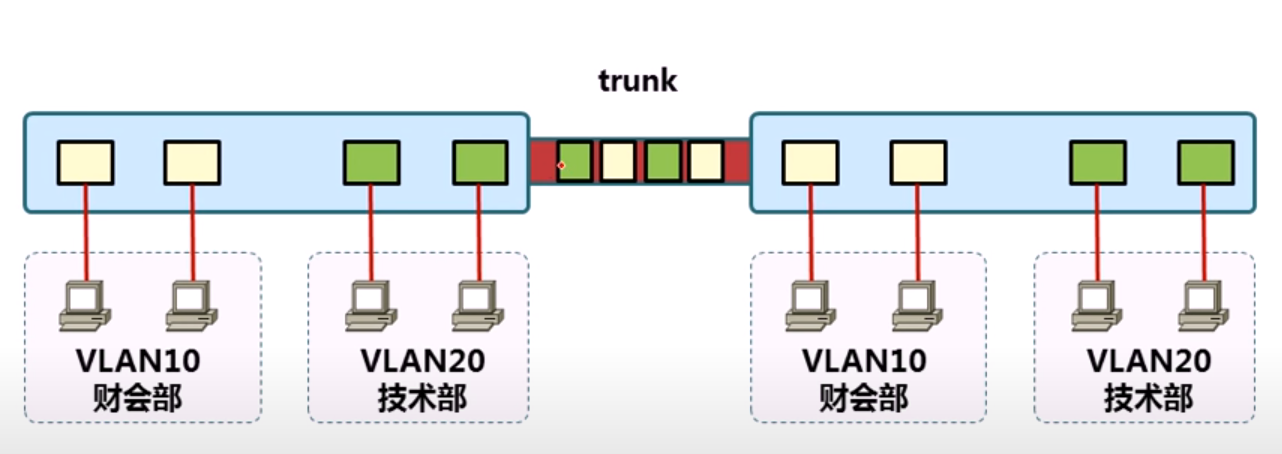

TRUNK

- 当一条链路,需要承载多 VLAN 信息的时候,需要使用 trunk 来实现

- 一般见于交换机之间或交换机与路由器之间

下面介绍 2 个协议

ISL

ISL: 封装,head + FCS

- 思科私有协议

- 原始的数据帧上前后添加:ISL 头 26bytes 和 CRC 4bytes

- 头部当中有 VLAN 字段,eg. VLAN 10,查看属于哪个 VLAN 的

802.1Q

802.1Q: tag,head + 重新计算 FCS

- 公有协议

- 在原始的以太网数据帧中插入 TAG

- Native VLAN

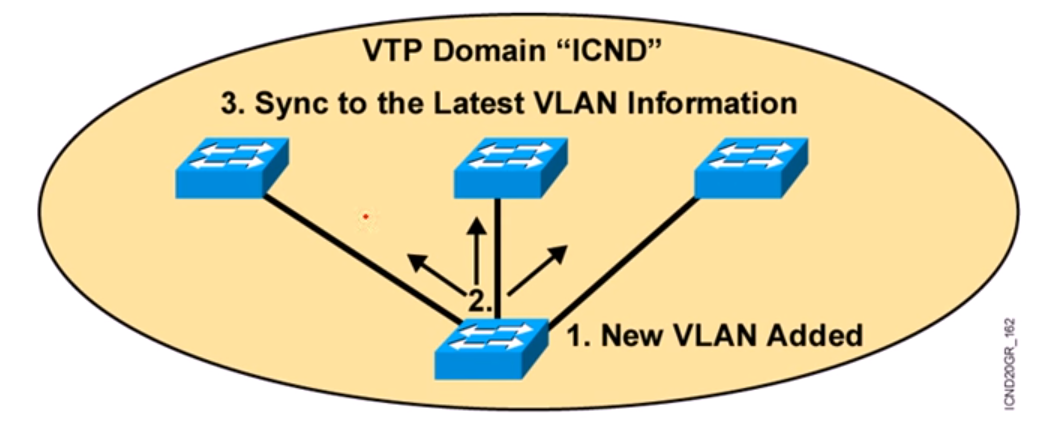

VTP

VTP(VLAN Trunking Protocol):在一个大型网络中,动态的管理和维护 VLAN 信息

- 一个能够宣告 VLAN 配置信息的信息系统

- 通过一个共有的管理域,维持 VLAN 配置信息的一致性

- VTP 只能在主干端口发送要宣告的信息

- 支持混合的介质主干连接(快速以太网,FDDI,ATM)

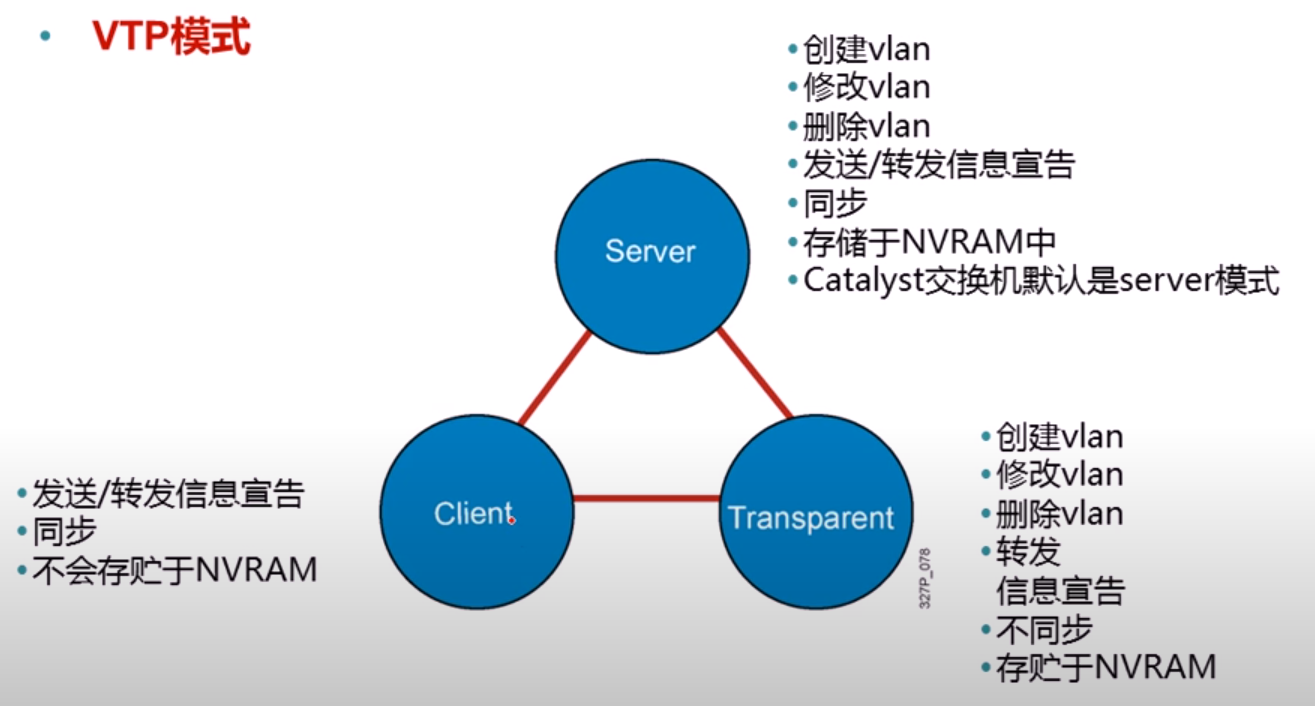

VTP 模式

- Server

- Client

- Transparent

VTP 的运作

- VTP 协议通过组播地址

01-00-0C-CC-CC-CC在 Trunk 链路上发送 VTP 通告 - VTP Server 和 Client 通过最高的修订号来同步数据库

- VTP 协议每隔5分钟发送一次 VTP 通告或者有变化时发生

VLAN 的配置

VLAN 的基本配置

1 | # 创建 VLAN 信息 |

Trunk 的基本配置

1 | # 配置 Trunk 封装方式 |

VTP 的基本配置

1 | Switch# configure terminal |

- 默认情况:VTP 模式为 Server

- VTP 域名有大小写敏感

- VTP 密码有大小写敏感

- VTP 修建默认关闭

An engineer must configure traffic for a VLAN that is untagged by the switch as it crosses a trunk link. Which command should be used?

- switchport trunk native vlan 10

The switchport trunk native vlan command specifies the native (untagged) VLAN for a Layer 2 interface operating in trunk mode on a Cisco IOS device. This command only takes effect for interfaces that are operating in trunk mode.

DTP

Dynamic Trunking Protocol,动态中继协议

mode:

- trunk: 强制trunk

- Desirable: 主动trunk

- Auto: 被动trunk

- Access

What are three techniques for mitigating VLAN hopping attacks?

- Disable DTP.

- Enable trunking manually.

- Set the native VLAN to an unused VLAN

Mitigating a VLAN hopping attack can be done by disabling Dynamic Trunking Protocol (DTP), manually setting ports to trunking mode, and by setting the native VLAN of trunk links to VLANs not in use.

attack-mitigation techniques:

- configure 802.1x authentication: MAC flooding attack

- configure DHCP snooping: man-in-the-middle spoofing attack

- configure the native VLAN with a nondefault VLAN ID: 802.1q double-tagging VLAN-hopping attack

- disable DTP: switch-spoofing VLAN-hopping attack

DAI

动态 ARP 检测 DAI(Dynamic ARP Inspection)是一种对网络中 ARP 报文进行验证的安全特性。DAI 允许网络管理员拦截、记录和丢弃带有无效 MAC 地址和 IP 地址绑定的 ARP 报文

部署 DAI 前,内网如果出现 ARP 欺骗行为,例如 PC 发送非法的 ARP 报文,对于交换机而言,是无法检测并作出防御动作的

部署DAI后,我们可以定义交换机接口的信任状态:

- trusted

- untrusted

对于信任端口,将不对收到的 ARP 报文做检测,直接放行。而对于 untrusted 接口,ARP报文在收到后回进行检查,只有合法的 ARP 报文才会被放行,如果出现非法的 ARP 报文,则会被 log,同时丢弃

端口安全

What causes a port to be placed in the err-disabled state?

- port security violation

此模式是默认的违规模式;在此模式下,发生冲突时,交换机将自动强制交换机端口进入错误禁用(错误禁用)状态。在此状态下,交换机端口不会转发任何流量。通过发出错误可恢复原因 CLI 命令或禁用并重新启用交换机端口,可以将交换机端口从此错误禁用状态中恢复

STP 生成树

冗余拓扑:当某一段链路出现故障,还有另外链路可以选择

- 冗余拓扑能够解决单点故障问题

- 冗余拓扑造成广播风暴,多帧复用,MAC 地址不稳定的问题

广播风暴:

- Host X 发送广播帧

- 交换机继续没完没了的更新广播流量

多帧复用:

- Host X 发送一个单播帧给 Router Y

- Router Y 的 MAC 地址还没有被每个交换机学习到

- Router Y 接受2份相同的数据帧的拷贝

MAC 表紊乱:

- Host X 发送一个单播帧给 Router Y

- Router Y 的 MAC 地址还没有被每个交换机学习到

- Switchs A and B 在 Port1 上学习到 Host X 的 MAC 地址

- 到达 Router Y 的数据帧被泛洪

- Switches A and B 不正确的在 Port2 上学习到 Host X 的 MAC 地址

因此采用生成树 STP 解决环路

Spanning-Tree Protocol:

- 通过将特定的端口选为

Blocking state,来实现无环的拓扑 - IEEE 802.1D 规定了这一行为

- Cisco 采用 IEEE 802.1D 的增强的私有协议生成树

PVST+

STP 的操作

- 每个广播域选择一个根桥(ROOT)

- 每个非根桥上选择一个根端口(Root port)

- 每个段选择一个指定端口(Designated port)

- 选择一个非指定端口阻塞

每个广播域选择一个根桥(ROOT):

- BPDU(Bridge Protocol Data Unit)报文

- Root bridge = bridge with the lowest bridge ID

- Bridge ID

每个非根桥上选择一个根端口(Root port)

根端口:具有最低根路径的接口

要考虑的要素:

- 最低根桥 ID (4096倍数)

- 到根桥的最低路径成本

- 最低的发送者网桥 ID

- 最低的发送者端口 ID

What criteria is used first during the root port selection process?

- lowest path cost to the root bridge

Root Port selection is based on the port having lowest cost to the Root Bridge (CAT1). For PVST (Per VLAN Spanning Tree) path cost will depend on bandwidth of links

STP root port election:

- Lowest root cost

- Lowest neighbor bridge ID

- Lowest neighbor port id

STP 路径开销

| Link Speed | Cost(New IEEE Specification) |

|---|---|

| 10Gb/s | 2 |

| 1Gb/s | 4 |

| 100Mb/s | 19 |

| 10Mb/s | 100 |

最短路径是 cost 累加,而 cost 是基于链路的速率的

STP 的端口状态

- 阻塞状态:不转发 frame,接受 BPDU

- 侦听状态:不转发 frame,侦听 frame

- 学习状态:不转发 frame,学习地址

- 转发状态:转发 frame,学习地址

- 禁止状态:不转发 frame,不接受 BPDU

PortFast 生成树快速端口

使用快速端口意味着,当STP正在收敛时,端口不会花费通常的50秒才进入转发状态

What is the primary effect of the spanning-tree portfast command?

- It minimizes spanning-tree convergence time.

When you enable PortFast on the switch, spanning tree places ports in the forwarding state immediately, instead of going through the listening, learning, and forwarding states.

Which result occurs when PortFast is enabled on an interface that is connected to another switch?

- Spanning-tree may fail to detect a switching loop in the network that causes broadcast storms

PortFast causes a switch or trunk port to enter the spanning tree forwarding state immediately, bypassing the listening and learning states. … If you enable PortFast on a port that is connected to another Layer 2 device, such as a switch, you might create network loops.

What are two benefits of using the PortFast feature? (Choose two.)

- Enabled interfaces come up and move to the forwarding state immediately.

- Enabled interfaces never generate topology change notifications.

Interfaces with portfast enabled that come up will go to forwarding mode immediately, the interface will skip the listening and learning state.

A switch will never generate a topology change notification for an interface that has portfast enabled.

RSTP 快速生成树协议

802.1W Cisco 创建 PortFast、UplinkFast、BackboneFast 来"修补" IEEE802.1d 标准中的漏洞和缺陷。这些特性的不足之处仅在于,它们是 Cisoc 专用的且需要进行额外的配置。但新的 802.1w 标准(RSTP)将所有这些"问题"都放在一个封包中解决了。重要的是,必须确信网络中所有的交换机都在正确地运行 802.1w。当它与老的网桥交互作用时,802.1w 内在的快速收敛能力将失效

在 RSTP 中只有三种端口状态

- Discarding

- Learning

- Forwarding

802.1D 中的禁止端口,监听端口,阻塞端口在 802.1W 中统一合并为禁止端口

端口有5种角色

- root

- designated

- alternate

- backup

- disabled

Which state does the switch port move to when PortFast is enabled?

- forwarding

threat-mitigation techniques

- BPDU Guard -> Unwanted BPDUs ont Portfast-enebles Interfaces

- Configure DAI -> ARP Spoofing

- Configure Root Guard -> Unwanted Superior BPDU’s

- Configure VACL -> 802.1Q Double Tagging

BPDUGuard

- 该接口在收到 BPD 报文后,会立刻切换到

err-disable状态 - 常搭配portfast特性在接口上一起使用,用于连接主机

- 可在接口模式上激活,也可在全局模式上配置,两者有所不同

防止别人接上一个交换机,改变网络拓扑结构

BPDUFilter

- 全局配置

- 启用了 portfast 的接口将激活此特性

- 在启动瞬间发送BPDU,之后不发送 BPDU

- 接口配置

- 不发送,不接受BPDU

ACL 访问控制列表

- 流量控制

- 匹配感兴趣流量

ACL不能对本地始发的流量做过滤,只能对穿越本地路由器的流量做过滤

ACL 的类型

标准访问控制列表:

- 只能根据源地址做过滤

- 针对整个协议采取相关动作(允许或禁止)

扩展访问控制列表:

- 能根据源、目的地址、端口号等等进行过滤

- 能允许或拒绝特定的协议

ACL 的操作

入站及出站:

基于每个方向设置一个 ACL

- 入站 ACL

- 出站 ACL

ACL 的配置

ACL 的标示

注意:标号的选择与定义的类别有关系

| IPv4 ACL Type | Number Range/Identifier |

|---|---|

| Numbered Standard | 1-99, 1300-1999 |

| Numbered Extended | 100-199, 2000-2699 |

| Nameed(Standard and Extended) | Name |

通配符缩写

- 精确匹配

192.168.1.1这个 IP:192.168.1.1 0.0.0.0=host 192.168.1.1 - 匹配所有 IP:

0.0.0.0 255.255.255.255=any

标准访问控制列表的配置

1 | Router(config)# access-list access-list-number {permit | deny} source [wildcard mask] |

- 编号选择:

1-99 - 通配符若无,默认

0.0.0.0 no access-list access-list-number将会删除整个 ACL 列表

1 | # 要在接口中应用,所以先进接口 |

- 在接口中应用

- 应用时关联入或出站方向

- 默认出站

no ip access-group access-list-number可移除接口上应用的访问列表

例:

以下两个写法等同

1 | access-list 1 deny 192.168.1.1 0.0.0.0 |

1 | access-list 1 deny 192.168.1.0 0.0.0.7 |

示例

标准访问控制列表

- 注意:要思考流量是怎么走的,要应用于哪个接口,定义什么方向

- 这个区间的计算:1-30写成2进制,左边为0,右边为1,即

0.0.0.31

扩展访问控制列表的配置

1 | Router(config)# access-list access-list-number {permit | deny} protocol source source-wildcard [operator port] destination destination-wildcard [operator port] [established] [log] |

1 | interface f 0/0 |

- 在接口中应用

- 应用时关联入或出站方向

示例

1 | Router(config)# access-list 100 deny ip 192.168.1.0 0.0.0.31 host 192.168.2.200 |

1 | # eq | gt | lt -> 等于 | 大于 | 小于 |

命名访问控制列表的配置

1 | Router(config)# ip access-list {standard | extended} name |

1 | Router(config {std- | ext-}nacl)# [sequence-number] {permit | deny} {ip access list test conditions} {permit | deny} {ip access list test conditions} |

- If not configured, sequence number are generated automatically starting at 10 and incrementing by 10

- no sequence number removes the specific test from the named ACL

1 | Router(config-if)# ip access-group access-list-number {in | out} |

查看

1 | Router# show access-list {access-list-number|name} |

总结

- 每个接口,每个方向,每种协议,只能设置1个 ACL

- 组织好 ACL 的顺序,比如测试性的最好放在 ACL 的最顶部

- 不可能从 ACL 中除去1行,除去1行意味着将除去整个 ACL,命名访问列表例外

- 默认 ACL 结尾语句是 deny any,所有要记住的是在 ACL 里面至少要有1条 permit 语句

- 记得创建 ACL 后要把它应用在需要过滤的接口上

- ACL 是用于过滤经过 router 的数据包,它并不会过滤 router 本身所产生的数据包

- 尽可能地把 IP 标准 ACL 放置在离目标地址近的地方;尽可能地把 IP 扩展 ACL 放置在离源地址近的地方

NAT 网络地址转换

NAT 术语

- 内部本地:转换之前内部源地址的名字

- 外部本地:转换之前目标主机的名字

- 内部全局:转换之后内部主机的名字

- 外部全局:转换之后外部目标主机的名字

NAT 三种类型

静态 NAT

将内部本地地址与内部全局地址进行一对一的明确转换。

这种方法主要用在内部网络中有对外提供服务的服务器,如 WEB,MAIL 服务器时。该方法的缺点是需要独占宝贵的合法 IP 地址。

动态 NAT

也是将内部本地地址与内部全局地址进行一对一的转换。但是,是从内部全局地址池中动态地选择一个未使用的地址对内部本地地址进行转换。该地址是由未被使用的地址组成的地址池中在定义时排在最前面的一个

当数据传输完毕后,路由器将把使用完的内部全局地址放回到地址池中,以供其他内部本地地址进行转换。但是在该地址被使用时,不能用该地址再进行一次转换

端口复用

复用地址转换也称为端口地址转换(Port Address Translation,PAT),首先是一种动态地址转换

路由器将通过记录地址、应用程序端口等唯一标识一个转换、通过这个转换,可以使多个内部本地地址同时与一个内部全局地址进行转换并对外部网络进行访问(多对一)

理性情况下,一个单一的 IP 地址可以使用的端口数为4000个

静态 NAT 转换的配置

1 | # 全局配置模式下 |

1 | Router(config-if)# ip nat inside |

1 | Router(config-if)# ip nat outside |

1 | Router# show ip nat translations |

动态 NAT 转换的配置

1 | # 定义池 |

1 | # 定义内网允许转换的地址 |

1 | # 将 ACL 与地址池关联 |

1 | Router# show ip nat translations |

PAT 地址转换的配置

1 | Router(config)# access-list access-list-number permit source source-wildcard |

1 | # 将 ACL 关联到外网接口上 |

1 | Router# show ip nat translations |

WAN 广域网概述

为什么需要 WAN

- 分区或分支机构的员工需要与总部通信并共享数据

- 组织经常需要与其他组织远距离共享信息

- 经常出差的员工需要访问公司网络信息

广域网链路

- 用于连接 LAN、跨地理位置的数据通信链路

- 例如同一个公司的不同分支机构(处于不同的地理位置)之间的互联链路

- WAN 链路一般需要向运营商购买

- WAN 链路的地理横跨范围比 LAN 更广

- 链路类型多种多样,客户根据自己的需要进行选择

WAN 在 OSI

WAN 操作主要集中在第1层和第2层上

- 物理层协议描述连接通信服务提供商提供的服务所需的电气。机械、操作和功能特性

- 数据链路层协议定义如何封装传向远程位置的数据以及最终数据帧的传输机制

WAN 接入方式

- 专线

- 如 DDN、POS、E1、以太网专线等

- 点到点的专有连接(安全、高传输质量)

- 支持多种物理介质与物理接口标准

- 稳定可靠,配置与维护简单

- 适合长时间的业务流量需求;价格相对较高

- 电路交换

- 由 SP 为企业远程网络节点间通信提供的临时数据传输通道,其操作特性类似电话报号技术,如 ISDN,ADSL

- 逻辑连接持久有效,按需拨号

- 传输介质主要为电话线,也可以为光纤

- 带宽主要为 56Kbps,64Kbps,128Kbps,2Mbps

- 稳定性较差,配置与维护较复杂

- 分组交换(包交换)

- 分组交换设备根据数据帧的二层地址来进行路径的选择

- PVC 永久虚电路 在交换开始时就已经建立了路由

- SVC 交换虚电路 根据需要建立

- 常见业务如:X.25、帧中继(Frame Relay,FR)

- VPN

WAN 常见封装协议

- 专用线路:PPP、HDLC

- 电路交换:现在用的少了,CCNA 不讨论

- 分组交换:帧中继(Frame Relay,FR)

HDLC

- 专用线路在数据链路层一般采用

HDLC或PPP的封装 - 专用线路是一条永久的点对点线路

- HDLC(High-level Data link Control)高级数据链路控制协议是一种同步链路上传输数据的二层协议

- HDLC 由 SDLC 协议发展而来

- 每个厂家的 HDLC 可能有所不同,因此不同厂家之间的 HDLC 未必能够兼容

配置 HDLC 封装

1 | Router(config-if)# encapsulation hdlc |

- 上述命令启用 HDLC 封装

- HDLC 是同步串行口的缺省封装格式

PPP

PPP 协议是目前使用最广泛的广域网点对点链路封装协议之一,它具有以下特性

- 能够控制数据链路的建立

- 能够对 IP 地址进行分配和使用

- 支持多种网络层协议

- 能够配置和测试数据链路

- 能够进行错误检测

- 提供身份验证

- 有协商选择,能够对网络层的地址和数据压缩等进行协商

PPP 的层次结构

- Physical Layer:EIA/TIA-232, v.24, v.35, ISDN

- Network Control Protocol(NCP), Link Control Protocol(LCP)

- Upper-Layer Protocols: IP, IPX, Apple Talk

PPP 的组件

- 链路控制协议 LCP(Link Control Protocol):LCP 负责创建,维护或终止一条数据链路

- 网络控制协议 NCP(Network Control Protocol):NCP 是一个协议族,负责解决物理连接上运行什么网络协议,以及解决上层网络协议发生的问题

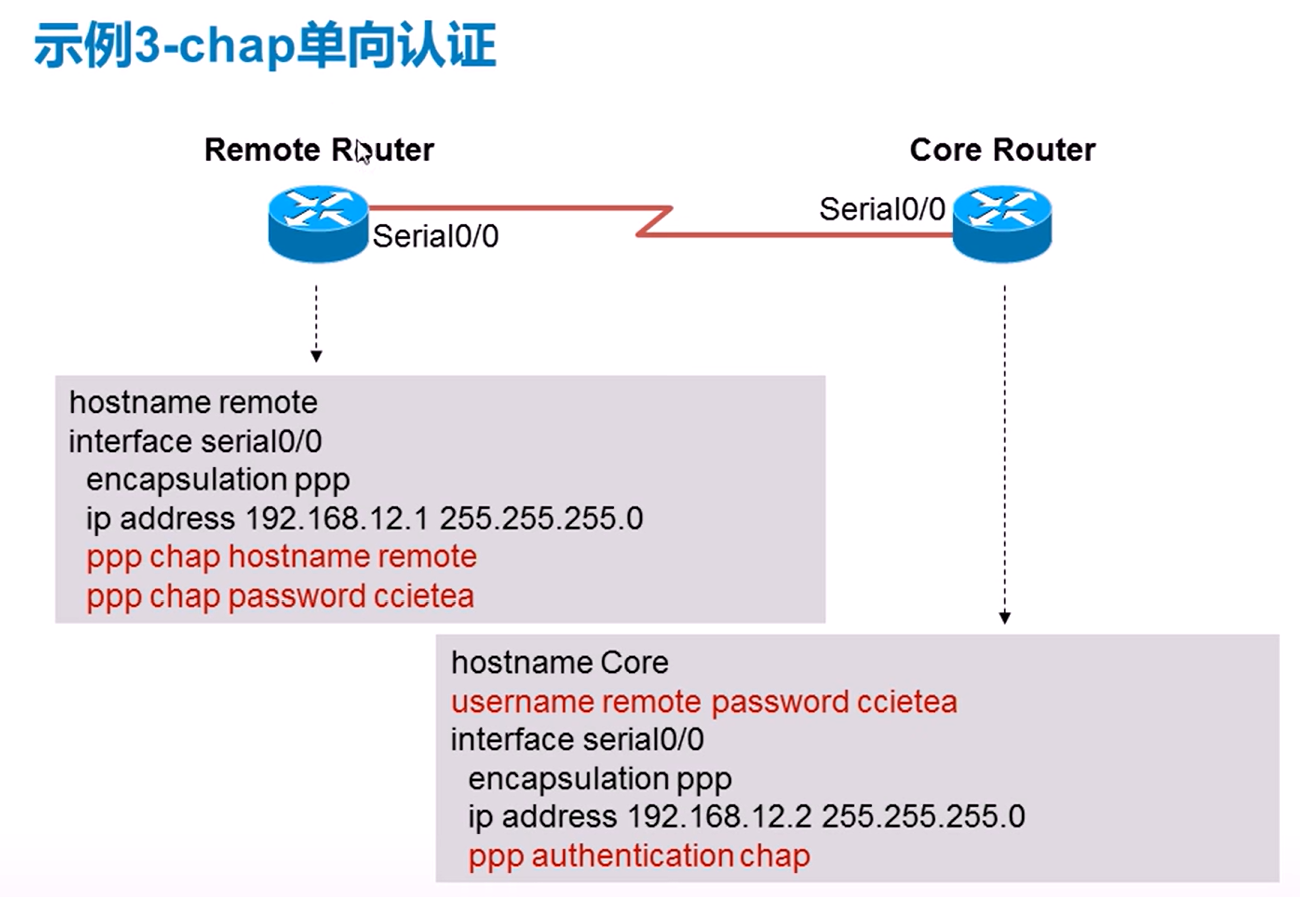

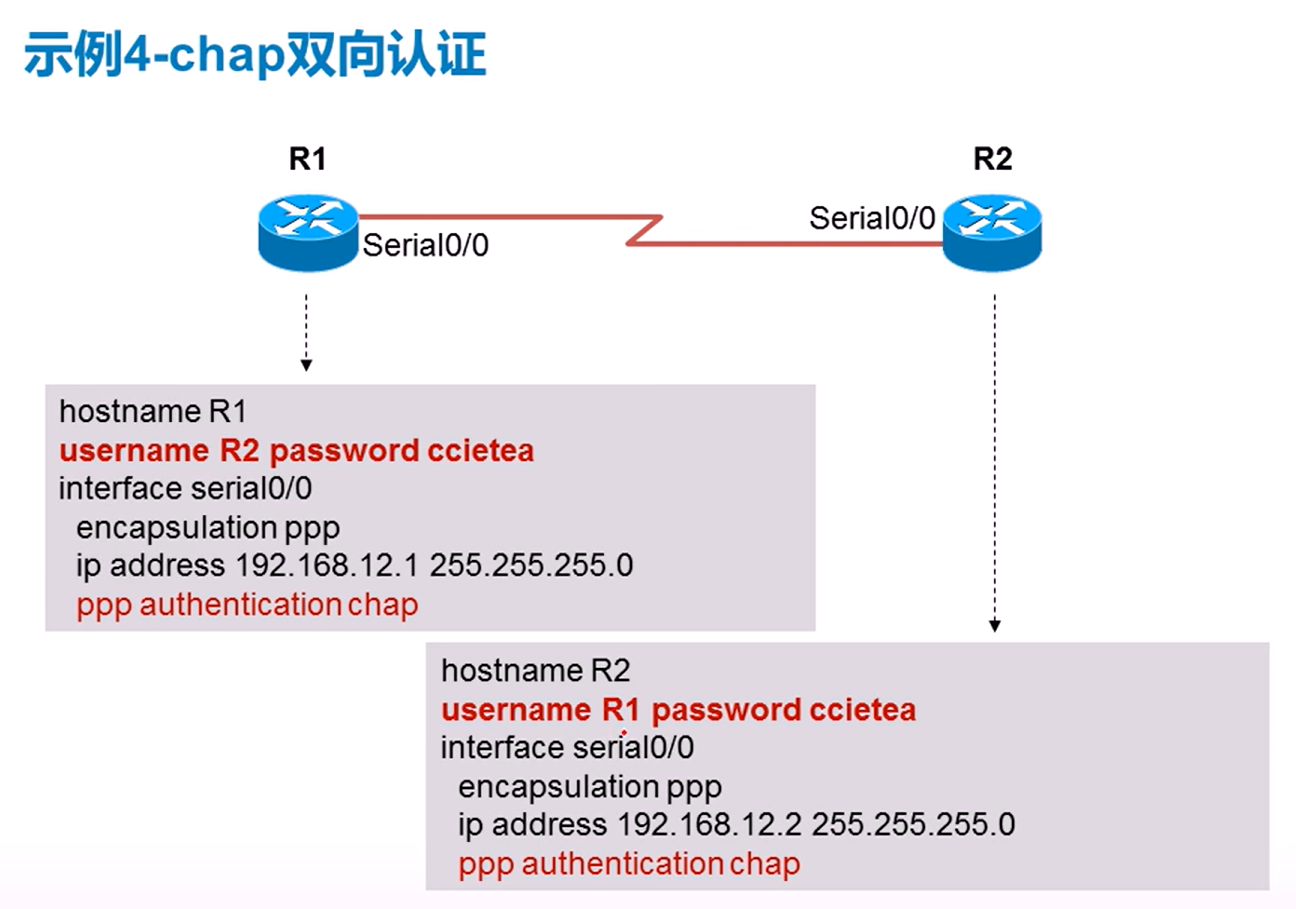

- 认证协议:最常用的包括口令验证协议 PAP(Password Authentication Protocol)和挑战握手验证协议 CHAP(Challenge-Handshake Authentication Protocol)

PAP 认证(单向):

- 2次握手

- 密码以明文的形式直接发送

CHAP 认证(单向):

- ID,random 随机数,密码进行 HASH 算法(MD5)计算出 MD5 value

可以看出密码没有被传输,即使中间过程被监听,也是安全的

PPP 会话的建立

- 链路的建立和配置协商:通信的发起方发送

LCP frame来配置和检测数据链路 - 链路质量检测,认证阶段(可选):判断链路的质量是否能携带网络层信息。如果使用身份验证的话,那么验证过程发生在这步

- 网络层协议的配置协商:通信的发起方发送

NCP frame用以选择和配置网络层协议。配置完毕,通信双方可以发送各自的网络层协议数据分组

配置 PPP 和 PPP 认证

1 | # 为接口封装 PPP |

1 | # (可选)指定路由器的名字 |

1 | # (可选)标示远端路由器的用户名和密码,配置在认证服务器端 |

1 | # (可选)启用 PAP 或者 CHAP 认证,配置在认证服务器端 |

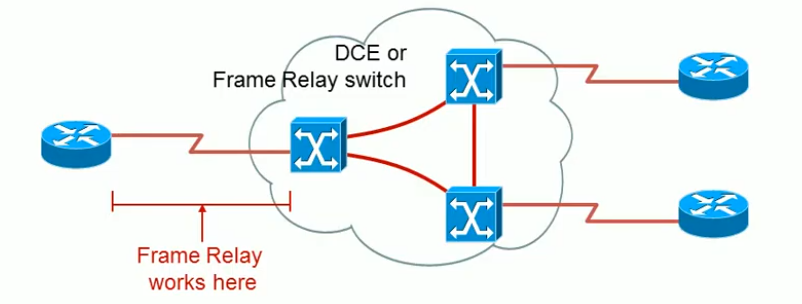

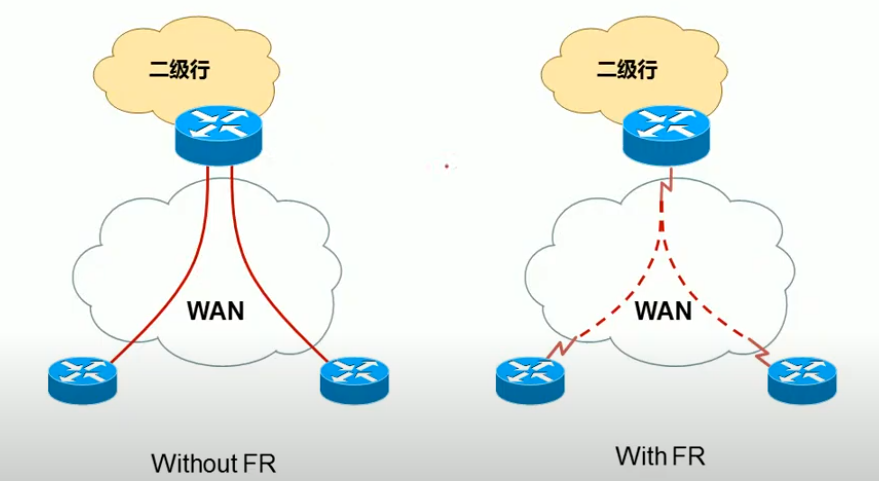

帧中继

- 应用非常广泛的 WAN 协议

- FR 交换设备在用户路由器之间建立虚电路,提供基于分组交换的二层通道

- 面向连接的数据链路技术

- 速率:56K - 2M

- 使用虚电路(VC)进行连接

- 提供面向对象的服务

虚电路 VC

虚电路:

- 通过帧中继网络实现的逻辑连接叫做虚电路(VC)

- 利用虚电路,帧中继允许多个用户共享带宽,而无需使用多条专用物理线路,虚电路是以 DLCI 标识的

DLCI

DLCI(Data Link Connection Identifier)数据链路连接标识:

- 通常由帧中继服务提供商分配

- 帧中继 DLCI 仅具有本地意义

- DLCI 0到15和1008到1023留作特殊用途。服务提供商分配的 DLCI 范围通常为16到1007

LMI

LMI(本地管理接口):

- 是一种信令标准,用于管理链路连接及 keepalive 的机制

- 终端路由器(DTE)和帧中继交换机(DCE)之间的帧中继设备每10秒轮询一次网络

- Cisco 路由器支持以下3种 LMI:Cisco,Ansi,q933a

路由器从帧中继交换机的帧封装接口接受 LMI 信息,并将虚链路状态更新为下列3种状态之一:

- Active state:正常状态

- Inactive state:远程路由器没有工作

- Deleted state:接口没有收到交换机的任何 LMI 信息,可能是映射问题或者线路问题

帧中继拓扑

- 星型结构(Hub-and-spoke):星型拓扑是最常用的帧中继拓扑结构,由中心节点来提供主要服务与应用。星型拓扑有一个中心节点和许多的分支节点,所有的分支节点的通讯都必须通过中心节点,效率可能不高,但是价格便宜

- provides direct connections between subscribers

- 全互联(Full-Mesh):部分网状拓扑是星型拓扑的衍生,不同的在于部分网状拓扑的重要结点采取多链路互连方式,有一定的互备份能力

- 部分互联(Paital-Mesh):部分网状拓扑是星型拓扑的衍生,不同的在于部分网状拓扑的重要结点采取多链路互连方式,有一定的互备份能力

地址映射

以太网环境下:IP 与 MAC 映射,而在帧中继环境下:IP 与 DLCI 映射

- 帧中继映射条目,DLCI 从运营商处获取,映射关系为远端 IP 地址到本地的 DLCI 之间的联系

- 可以通过手动配置或 Inverse ARP 自动发现

帧中继的配置

分为2部分配置:帧中继交换机的配置和路由器的配置

Frame Relay Switch(可用路由器模拟)的配置:

1 | # 模拟成帧中继交换机 |

以上是 S0/1 接口的配置,还需要配置 S0/2 和 S0/3 的配置

路由器的配置:

1 | interface Serial0/0 |

以上为路由器 R1 的配置,还需要配置路由器 R2 和 R3

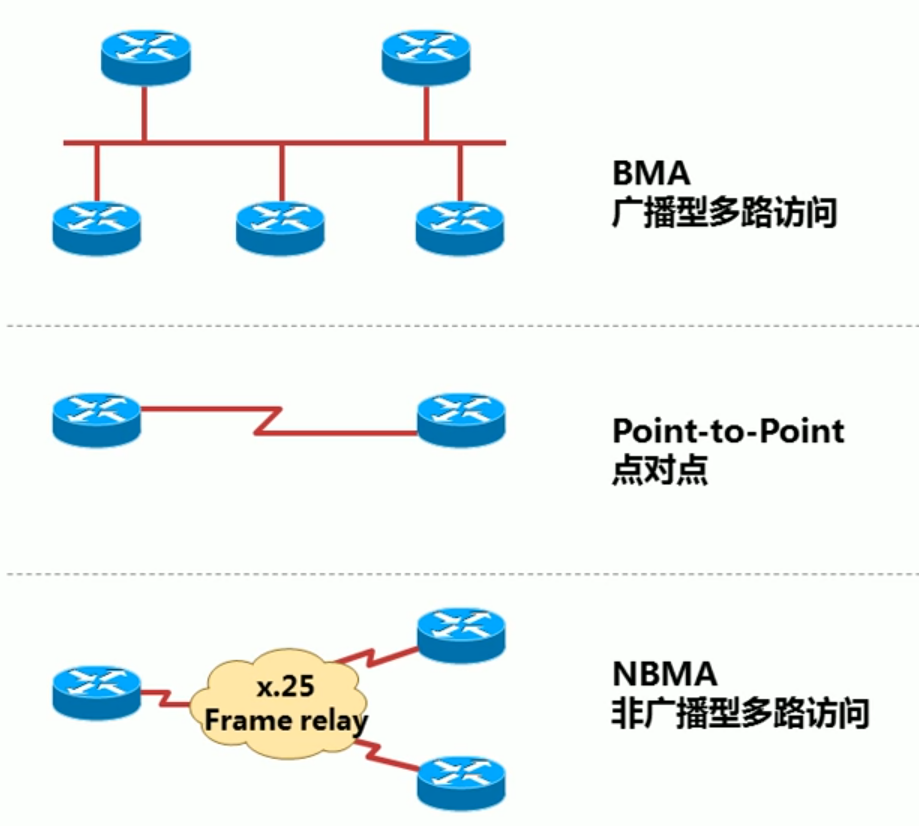

这里需要注意:帧中继是典型的 NBMA 网络,也就是非广播多路访问网络,且不支持广播,然而包括 RIP,EIGRP,OSPF 等在内的路由协议都需要组播或广播的支持:

- 帧中继虽不支持广播,但是可以"模拟"广播的操作,做法即是通过向所有 PVC 发送一份数据的拷贝

- 在建立 PVC 的时候,通过

inverse-arp自动建立的映射,默认就开启了上述特性;如果是手工配置映射,则必须加上broadcast关键字

DHCP

DHCP 动态主机配置协议,使用 UDP 协议工作,用于给内网的主机自动分配IP地址。使用 CS 模式,server 端使用 UDP 的67端口、client 端使用68端口进行通信

DHCP 工作原理

- scope:DHCP 从一个IP地址池中提供 IP 地址,该池由 DHCP 服务器数据库定义

- 租约:如果客户端接受这一地址,则它可在一个预定义的期限内使用该地址;如果客户端无法从 DHCP 服务器获取 IP 地址,它就无法正常初始化 TCP/IP

在 DHCP 为客户端配置 TCP/IP 参数时,DHCP 服务器和客户端都需要经历四步过程:

- 客户机请求IP地址(DHCPDISCOVER)

- 服务器提供IP地址(DHCPOFFER)

- 客户机选择IP地址(DHCPREQUEST)

- 服务器确认IP租约(DHCPACK)

DHCP 配置

Server 配置

1 | # 开启 DHCP 服务,Cisco 默认开启 |

Client 配置

1 | # 配置该接口通过 DHCP 获取 IP 地址 |

DHCP 中继

为什么需要 DHCP 中继?首先通过上面的 DHCP 工作原理我们知道,客户端会先发送 discovery 广播报文向 DHCP 服务器请求地址,广播报文只能在一个广播域中传播(可以理解为一个网段中),当边界为路由器或 DHCP 服务端与客户端不在一个网段,这时候广播报文到达边界路由器/网关时,就不会再转发广播消息了,客户端的 DHCP 请求自然也到达不了另一个网段了。

当 server 和 client 不在一个广播域内时,需要配置 DHCP Relay (DHCP中继)。中继会将 client 的广播转换为单播发送给 server

DHCP 中继配置:

1 | Switch(config)# interface vlan 10 |

注意是在接口上配置中继,该接口为沿途阻挡该广播消息的第一个接口(客户端连接的网段所在的网关接口),可能是接口 IP,也可能是 VLAN 接口 IP

WLC

Cisco Wireless LAN Controller

Layer 2 Security Mechanisms:

- WPA + WPA2

- 802.1X

Layer 3 Security Mechanisms(for WLAN):

- web policy

- Passthrough

Which two protocols must be disabled to increase security for management connections to a Wireless LAN Controller? (Choose two.)

- HTTP

- Telnet

HTTP and Telnet both are unsecure. That’s why we have HTTPS and SSH. TFTP isn’t used for WLC topics. Only simple file transferring unencrypted.

How does CAPWAP communicate between an access point in local mode and a WLC?

- The access point has the ability to link to any switch in the network, assuming connectivity to the WLC

IPv6

IPv6中的特殊地址及前缀范围:

- 共有地址:

2000::/3- 全球单播地址

- Link local addresses:

FE80::/10- 本地链路单播地址

- Unique local addresses:

FC00::/7- 唯一本地地址(私网地址)

- 回路:

::1 - 未指定:

:: - 组播 Multicast:

FF - Solicited-node multicast addresses:

FF02::1:FF

When configuring IPv6 on an interface, which two IPv6 multicast groups are joined?

- FF02::1

- FF02::2

All-nodes link-local multicast group FF02::1

All-routers link-local multicast group FF02::2

Which type of ipv6 address is publicly routable in the same way as ipv4 public addresses?

- global unicast

Site-Local Address - FEC0::/10 - not used anymore

Unique Local Address - FC00::/10 - a private range of IPs

Link-Local Address - FE80::/10 - Communication within the local subnet

Global Unicast address - 2000::/3 - public IP addresses.

QoS

- FIFO:先进先出

- uses store-and-forward queuing

- CB-WFQ:基于等级的加权公平队列

- 基于类别的加权公平排队,通常使用ACL定义数据流类别,并将注入宽带和队列限制等参数应用于这些类别.

- 能够给不同的类保障一定的带宽

- 对传统的WFQ作了扩展 支持用户自己定义流量的分类:

- 队列的个数和类别是一一对应,给每个class保留带宽

- provides guaranteed bandwidth to a specified class of traffic

- WFQ:加权公平队列

- provides minimum guaranteed bandwidth to one or more flows

- WFQ优点

- 配置简单(不用手工分类)

- 保证所有的流都有一定的带宽

- 丢弃野蛮流量

- 大多数平台上都支持

- 支持所有IOS版本(11.0以上)

- WFQ缺点

- 每个子队列都继承了FIFO的缺点

- 多个不同的流可能会被分入同一个队列(流的数量超过了配置的队列数)

- 不支持手工分类

- 不能提供固定带宽保证

- DWFQ:分布式加权公平队列

- CQ: services a specified number of bytes in one queue before continuing to the next queue

- PQ: places packets into one of four priority-based queue

How does QoS optimize voice traffic?

- by differentiating voice and video traffic

- service policy: mechanism to apply a QoS policy to an interface

- policy map: mechanism to create a sheduler for packets prior to forwarding

- DSCP: portion of the IP header used to classify packets

NTP

网络时间协议(Network Time Protocol,NTP)是在数据网络潜伏时间可变的计算机系统之间通过分组交换进行时钟同步的一个网络协议,位于OSI模型的应用层

To configure authentication, perform this task in privileged mode:

- Configure an authentication key pair for NTP and specify whether the key will be trusted or untrusted.

- Set the IP address of the NTP server and the public key.

- Enable NTP client mode.

- Enable NTP authentication.

- Verify the NTP configuration.

1 | # 设置为时间同步服务器 |

SDN

软件定义网络(software-defined networking,SDN)是一种新型网络架构。它利用 OpenFlow 协议将路由器的控制平面(control plane)从数据平面(data plane)中分离,改以软件方式实现,从而使得将分散在各个网络设备上的控制平面进行集中化管理成为可能 ,该架构可使网络管理员在不更动硬件设备的前提下,以中央控制方式用程序重新规划网络,为控制网络流量提供了新方案,也为核心网络和应用创新提供了良好平台

Data plane is distributed and responsible for traffic forwarding.

Controller-Cased Networking:

- focused on network

- user input is a policy

- user white list security model

Traditional networking:

- focused on devices

- user input is a configuration

- user black list security model

Controller-Cased Networking:

- A distributed contol plane is needed

- southbound API are used to apply configurations

Traditional networking:

- The type deploys a consistent configuration across multiple device

- This type requries a distributed management plane

Traditional networking:

- more granular network security

- implements network functions on dedicated devices

Software-defined network:

- centralized management

- closely coupled data and control planes

two benefits of Controller-Cased Networking compared to Traditional networking:

- controller-based reduces network configuration complexity, while traditional increases the potential for errors

- controller-based provides centralization of key IT functions, while traditional requires distributed management functions

Which API is used in controller-based architectures to interact with edge devices?

- southbound

overlay: the virtual network

underlay: the physical network

nothbound: interacts with the server

Which statement about Link Aggregation when implementing on a Cisco Wireless LAN Controller is true?

- One functional physical port is needed to pass client traffic

When you enable LAG, only one functional physical port is needed for the controller to pass client traffic.

What are two southbound APIs?

OpenFlow:它提出了控制与转发分离的架构,规定了 SDN 转发设备的基本组件和功能要求,以及与控制器通信的协议NETCONF:网络配置协议 NETCONF(Network Configuration Protocol)提供一套管理网络设备的机制,用户可以使用这套机制增加、修改、删除网络设备的配置,获取网络设备的配置和状态信息

syslog

| 编号 | Severity |

|---|---|

| 0 | Emergency |

| 1 | Alert |

| 2 | Critical |

| 3 | Error |

| 4 | Warning |

| 5 | Notice |

| 6 | Informational |

| 7 | Debug |

| 8 | 除了 None 之外的所有级别 |

| 9 | None 没有优先级,用于排除 |

自动化部署工具

Ansible、Chef、Puppet、Saltstack对比

Ansible:

- uses SSH for remote device communication

- uses YAML for fundamental configuration elements

Chef:

- uses TCP port 10002 for configuration push jobs

- uses Ruby fundamantal configuration elements

Puppet:

- uses TCP 8140 for communication

- fundamental configuration elements are stored in a manifest

载波的数据传输速率

maximum bandwidth of a T1 point-to-point connection: 1.544 Mbps

- T1载波的数据速率是 1.544Mbps

- E1载波的数据速率是 2.048Mbps

- E2载波数据速率为 8.448Mbps

- E3载波数据速率为 34.368Mbps

- E4载波数据速率为 139.24Mbps

- E5载波数据速率为 565.148Mbps

CDP

Cisco Discovery Protocol, 用来寻找第二层相邻的Cisco设备

- Cisco routers

- Cisco switch

- Cisco IP Phones

- Cisco Unified Communications Manager servers

- 每60秒以

01-00-0c-cc-cc-cc为目的地址发送一次组播通告 - 死亡时间:

180s - CDP 定时器:指多长时间将 CDP 数据包传输到所有活动接口的时间量

cdp timer <time>

- CDP 保持时间:指设备保留从相邻设备接收到的数据包的时间量

cdp holdtime <time>

1 | #全局启用CDP |

要在特定接口(例如,面向 ISP 的接口)上禁用 CDP ,请在接口配置模式下输入 no cdp enable。CDP 仍在设备上启用;但是,该接口将不再发送任何 CDP 广告。要再次在特定接口上启用 CDP,请输入 cdp enable`

1 | Switch(config) # interface gigabitethernet 0/0/1 |

LLDP

链路层发现协议(LLDP)的作用与 CDP 相同,但它并不特定于 Cisco 设备

LLDP 是类似于 CDP 的与供应商无关的邻居发现协议。LLDP 与网络设备一起使用,例如路由器,交换机和无线 LAN 接入点。该协议将其身份和功能通告给其他设备,并从物理连接的第2层设备接收信息

Which command is used to specify the delay time in seconds for LLDP to initialize on any interface?

- lldp reinit

holdtime: Specify the holdtime (in sec) to be sent in packets

reinit: Delay (in sec) for LLDP initialization on any interface

run: Enable LLDP

timer: Specify the rate at which LLDP packets are sent (in sec)

tlv-select: Selection of LLDP TLVs to send

EtherChannel

链路聚合是在两个设备间使用多个物理链路创建一个逻辑链路的功能。这种方式允许物理链路间共享负载。交换机网络中使用的一种链路聚合的方法是 EtherChannel。EtherChannel 可以通过思科的端口聚合协议(Port Aggregation Protocol, PAgP)或链路聚合协议(Link Aggregation Protocol, LACP)来配置或协商

1 | # 创建逻辑聚合端口通道1 |

LACP

LACP,基于 IEEE802.3ad 标准的 LACP(Link Aggregation Control Protocol,链路汇聚控制协议)是一种实现连理聚合动态汇聚的协议

- 在带宽比较紧张的情况下,可以使用逻辑聚合可以扩展带宽到原链路的 n 倍

- 在需要对链路进行动态备份的情况下,可以通过配置链路聚合实现同一聚合组各个成员端口之间彼此动态备份

LACP,协议通过 LACPDU(Link Aggregation Control Protocol Data Unit,链路汇聚控制协议数据单元)与对端交互信息

LACP协商模式:

| 模式 | 描述 |

|---|---|

| 开启(on) | 端口成员无需协商而形成链路聚合 |

| 关闭(Off) | 关闭端口的以太网链路聚合功能 |

| 被动(Passive) | Passive 是默认模式,被动接受对方发来的链路聚合的请求 |

| 主动(Active) | 主动向对端发起链路聚合的请求 |

if the neighbour portChannel is passive, SW1 then needs to be active to form the etherchannel

PAgP

- On

- Off

- Auto

- Desirable

virtualization

two funfamentals:

- It allows multiple operating systems and applications to run independently on one physical server.

- It allows logic network devices to move traffic between virtual machines and the rest of the physical network.

VRRP

虚拟路由冗余协议(Virtual Router Redundancy Protocol,VRRP),它是一种在不改变组网的情况下,将物理上多台路由器虚拟成一个虚拟路由器的技术,此虚拟路由器由一个 Master 设备和多个 Backup 设备组成,被当作一个共享局域网内主机的缺省网关

VRRP基本概念:

- VRRP路由器:运行了VRRP协议的设备

- 虚拟路由器:又称VRRP备份组,由一个Master设备和多个Backup设备组成,被当作一个共享局域网内主机的缺省网关。就是多个路由器共同组成的一个虚拟路由器

- Master路由器:承担转发报文任务的VRRP设备

- Backup路由器:一组没有承担转发任务的VRRP设备,当Master设备出现故障时,它们将通过竞选成为新的Master设备

- Priority:设备在备份组中的优先级,取值范围是0~255。0表示设备停止参与VRRP备份组,用来使备份设备尽快成为Master设备,而不必等到计时器超时;255则保留给IP地址拥有者,无法手工配置;设备缺省优先级值是100

- vrid:虚拟路由器的标识,如图中RouterA和RouterB组成的虚拟路由器的vrid为1,需手工指定,范围1-255

- 虚拟IP地址:虚拟路由器的IP地址,一个虚拟路由器可以有一个或多个IP地址,由用户配置

- IP地址拥有者(IP Address Owner):如果一个VRRP设备将真实的接口IP地址配置为虚拟路由器IP地址,则该设备被称为IP地址拥有者。如果IP地址拥有者是可用的,则它将一直成为Master

- 虚拟MAC地址(Virtual MAC Address):虚拟MAC地址是虚拟路由器根据其配置的虚拟路由器ID生成的,格式为:

00-00-5E-00-01-{VRID}(VRRP);00-00-5E-00-02-{VRID}(VRRP6)

What is the benefit of VRRP?

- It provides the default gateway redundancy on a LAN using two or more routers

WIFI

Which 802.11 management frame type is sent when a client roams between access points on the same SSID?

- Reassociation Request(重新关联请求)帧

What occurs when overlapping Wi-Fi channels are implemented?

- Users experience poor wireless network performance.

WLAN 无线局域网

SSID是一个无线局域网络(WLAN)的名称。SSID是区分大小写的文本字符串,是一个最大长度不超过32个字符的字母数字字符(字母或数字)的顺序

就作用上来讲,SSID看起来就像是无线接入点(AP)MAC地址,所以无线局域网上的所有无线设备必须使用相同的SSID才能进行互相沟通。

What is a specification for SSIDs?

- They are case sensitive

A wireless administrator has configured a WLAN; however, the clients need access to a less congested 5-GHz network for their voice quality. What action must be taken to meet the requirement?

- enable Band Select

2.4 GHz频段经常拥堵。由于三个非重叠信道的 802.11b/g 限制,此频段上的客户端通常会遇到来自蓝牙设备、微波炉和无绳电话的干扰以及来自其他接入点的同信道干扰。频带方向使能够进行双频(2.4 GHz 和 5 GHz)操作的客户端无线电能够移动到拥塞较少的 5 GHz 接入点

802.11 帧格式

| 帧类型 | 帧介绍 |

|---|---|

| 数据帧 | 数据帧负责在工作站之间传输数据,数据帧可能会因为所处的网络环境不同而有所差异 |

| 控制帧 | 控制帧通常与数据帧搭配使用,负责区域的清空,信道的取得以及载波监听的维护,并于收到数据帧时予以正面的应答,借此促进工作站间数据传输的可靠性 |

| 管理帧 | 管理帧负责监督,主要用来加入或退出无线网络,以及处理基站之间连接的转移事宜 |

Which 802.11 frame type is indicated by a probe response after a client sends a probe request?

- management

Which 802.11 frame type is Association Response?

- management

There are three main types of 802.11 frames: the Data Frame, the Management Frame and the Control Frame. Association Response belongs to Management Frame. Association response is sent in response to an association request.

802.11 wireless standards

802.11a: Operates in the 5GHz band only and supports a maximum data rate of 54Mbps802.11ac: Operates in the 5GHz band only and supports a maximum data rate that can exceed 100Mbps802.11b: supports a maximum data rate of 11Mbps802.11g: Operates in the 2.4GHz band only and supports a maximum data rate of 54Mbps802.11n: Operates in the 2.4GHz and 5GHz bands

防火墙

- 防火墙能强化安全策略

- 防火墙能有效地记录 Internet 上的活动

- 防火墙限制暴露用户点。防火墙能够用来隔开网络中一个网段与另一个网段。这样,能够防止影响一个网段的问题通过整个网络传播

- 防火墙是一个安全策略的检查站。所有进出的信息都必须通过防火墙,防火墙便成为安全问题的检查点,使可疑的访问被拒绝于门外

Which device tracks the state of active connections in order to make a decision to forward a packet through?

- firewall

AAA 认证

Authentication:

- verifies the password associated with a user

- identifies the user

Authorization

- controls the actions that a user can perform

- restricts the services that are available to a user

Accounting

- provides analytical information for the network administrator

- records user activities

比较 TACACS+ 和 RADIUS

- UDP 和 TCP:RADIUS 使用 UDP,而 TACACS+ 使用 TCP

- 数据包加密:RADIUS 仅对从客户端到服务器的访问请求数据包中的口令加密;TACACS+ 会加密数据包的整个正文,但留下标准的 TACACS+ 报头

- 认证和授权:RADIUS 结合了身份验证和授权。RADIUS 服务器向客户端发送的访问接受数据包中包含授权信息;TACACS+ 使用分离 AAA 的 AAA 体系结构

RADIUS was designed to authenticate and log remote network users, while TACACS+ is most commonly used for administrator access to network devices like routers and switches.

FHRP

第一跳冗余协议FHRP,原理是多台设备(路由器或者交换机)共同提供一个冗余的网关地址,默认情况下由一台担任网关进行工作,当工作的设备故障后,备用的路由器会接管网关地址承担网关工作

常见的第一跳冗余协议:HSRP、VRRP、GLBP

What is the primary purpose of a First Hop Redundancy Protocol?

- It reduces routing failures by allowing more than one router to represent itself as the default gateway of a network

A first hop redundancy protocol (FHRP) is a computer networking protocol which is designed to protect the default gateway used on a subnetwork by allowing two or more routers to provide backup for that address; in the event of failure of an active router, the backup router will take over.

What is the purpose of using First Hop Redundancy Protocol on a specific subnet?

- forwards multicast hello messages between routers

What is the benefit of using FHRP?

- higher degree of availablity

Cisco DNA Center

Cisco DNA Center Device Management:

- Monitor the cloud for software update

- Uses CLI templates to apply a consistent configuration to multiple devices at an individual location

- Uses NetFlow to analyse potential security threats throughout the network and take appropriate action on that traffic

Traditional device management:

- Implements changes via an SSH terminal

- Manages device configuration on a per-device basis

- Security is managed near the perimeter of the network with firewalls, VPNs, and IPS